dekryptering af SSL / TLS-trafik med trådløst internet

i denne artikel vil vi oprette og fange https (Hypertekstoverførselsprotokol sikker) pakker i trådløst internet. Derefter vil vi forsøge at afkode krypteringerne SSL (Secure Socket Layer).Bemærk, at: dekryptering af SSL / TLS muligvis ikke fungerer korrekt. Dette er blot et forsøg på at se, hvad der er muligt, og hvad der ikke er muligt.

hvad er SSL, HTTPS og TLS?

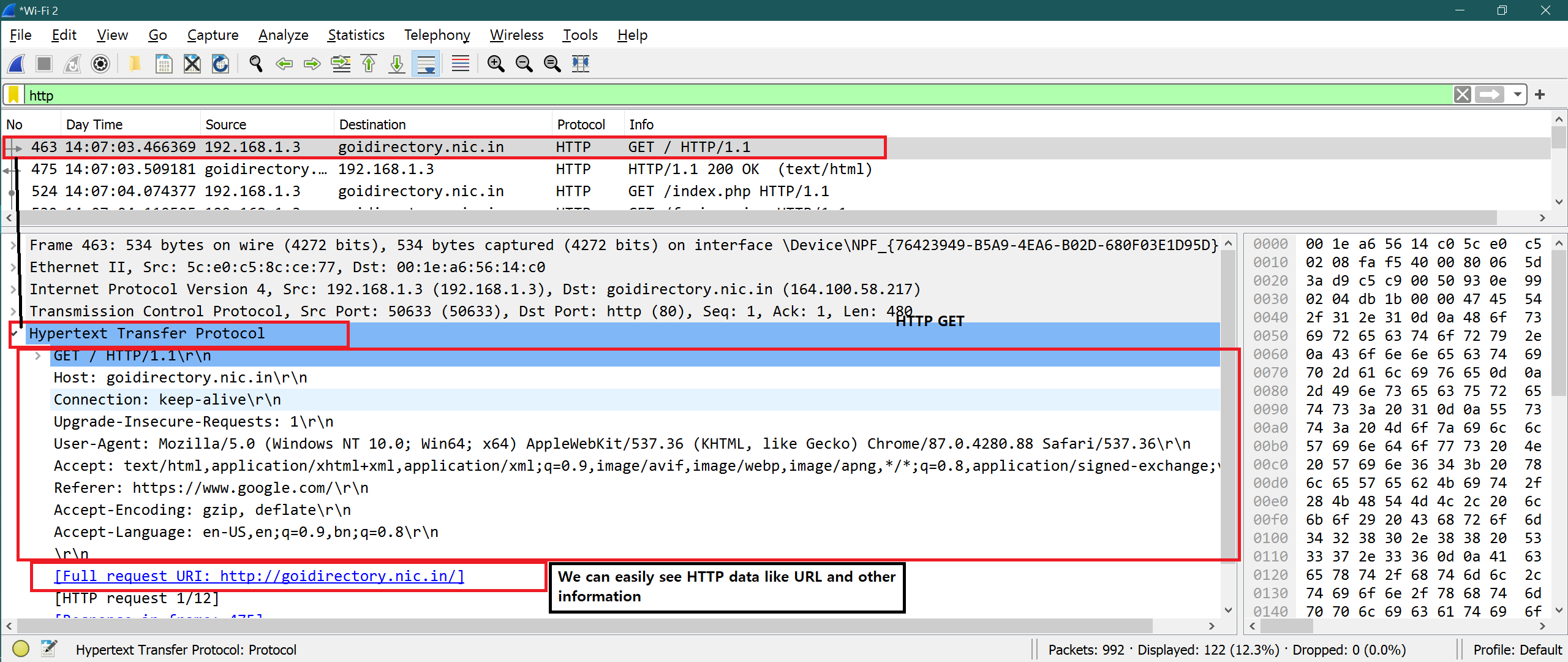

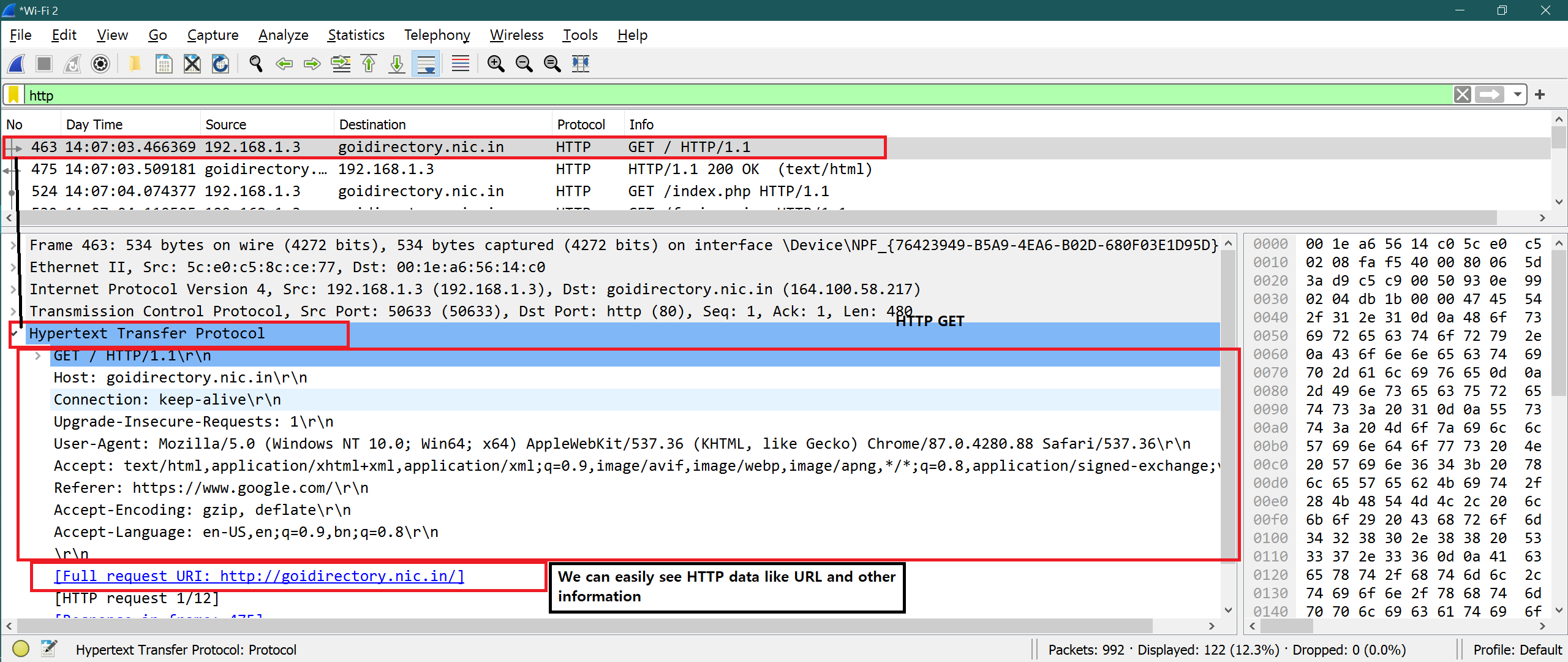

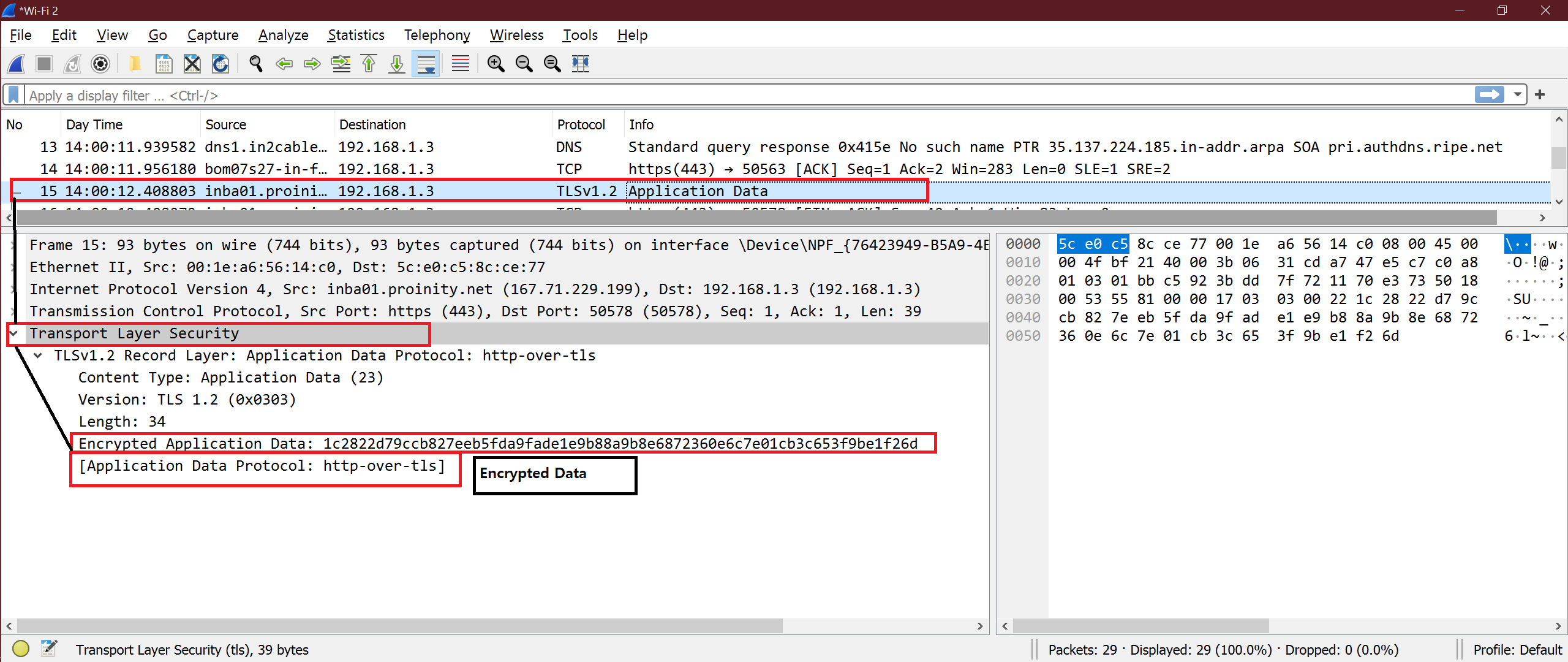

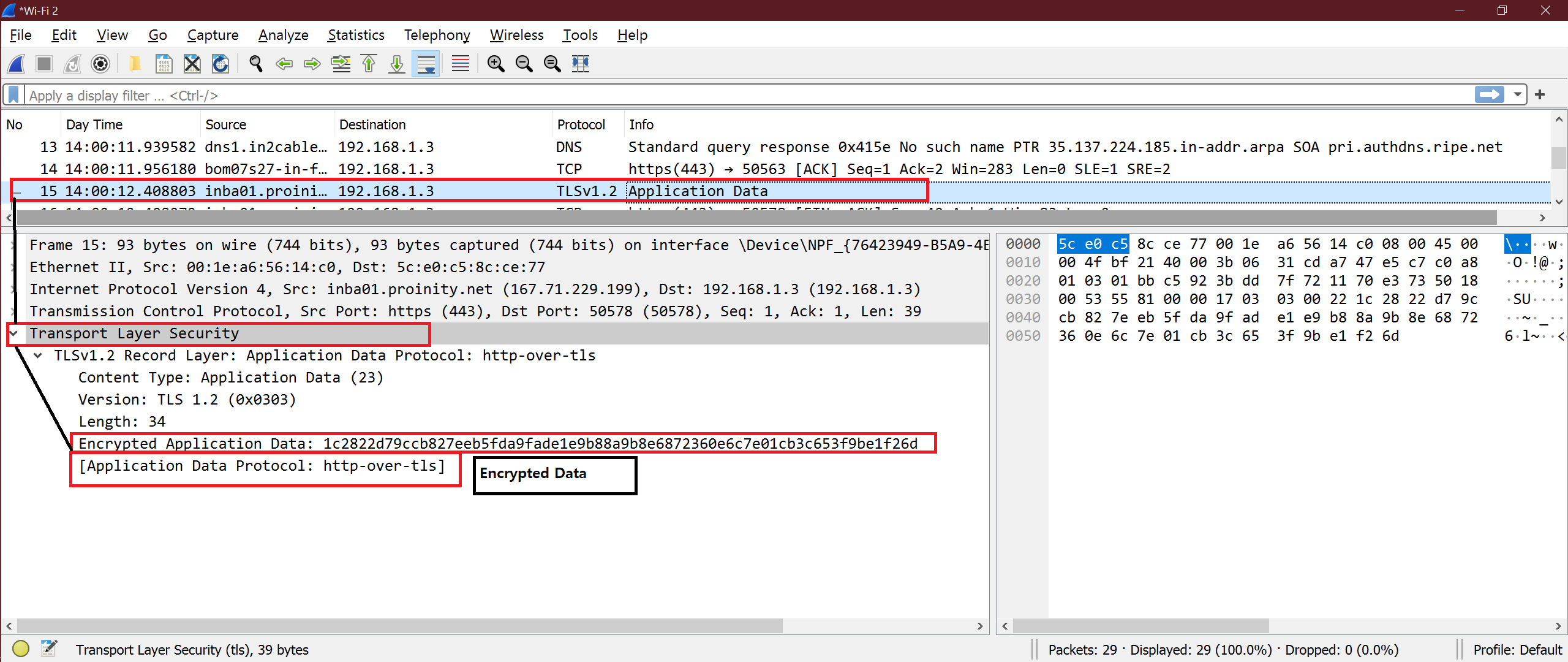

faktisk er alle disse tre tekniske udtryk indbyrdes forbundne. Når vi kun bruger HTTP (Hypertekstoverførselsprotokol), bruges der ingen transportlagssikkerhed, og vi kan let se indholdet af enhver pakke. Men når HTTPS bruges, kan vi se, at TLS (Transport Layer Security) bruges til at kryptere dataene.

simpelthen kan vi sige.

HTTP + (over) TLS/SSL = HTTPS

Bemærk: HTTP sender data over port 80, men HTTPS bruger port 443.

skærmbillede til HTTP-Data:

skærmbillede til HTTPS-Data:

lav opsætning til SSL-pakkebeskrivelse

Trin 1

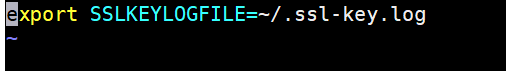

Tilføj nedenfor miljøvariabel inde i .bashrc-fil. Åbn .bashrc fil og tilføje nedenstående linje i slutningen af filen. Gem og luk filen.

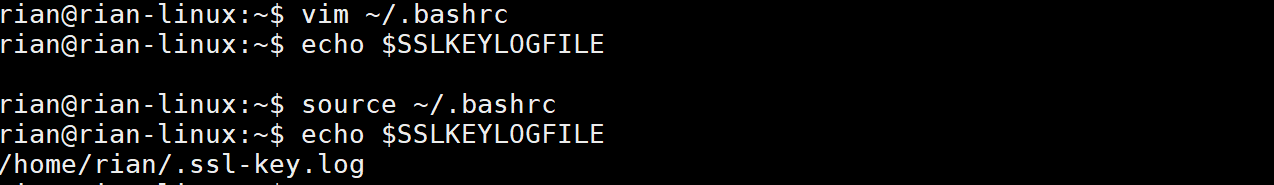

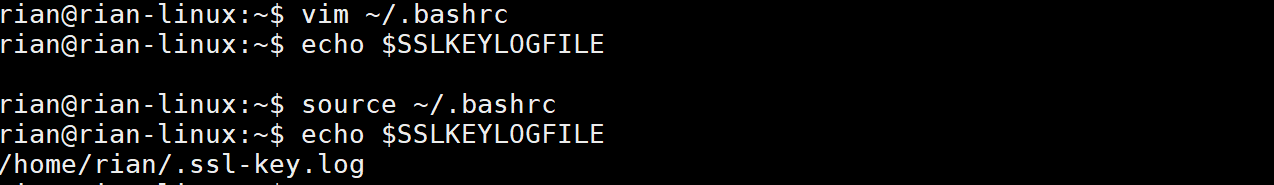

udfør nu nedenstående kommando for at få effekten af den.

prøv nu nedenstående kommando for at få værdien af “SSLKEYLOGFILE”

Her er skærmbilledet for alle ovenstående trin

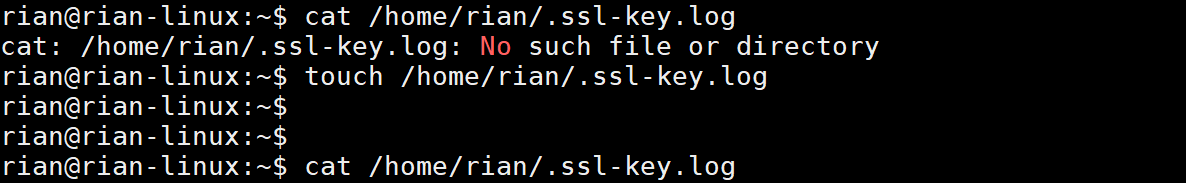

trin 2

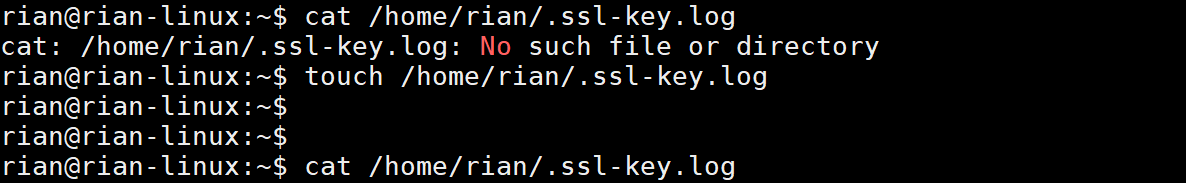

ovenstående logfil er ikke til stede i linuk. Opret ovenstående logfil i

Trin 3

start standard installeret Brand og åbn ethvert https-sted som f.eks.

Her har jeg taget det første eksempel som upwork.com.

kontroller indholdet af den pågældende logfil, når hjemmesiden er åbnet.

kommando:

hvis denne fil er tom, bruger vi ikke denne logfil. Luk Ild.

Følg nedenstående kommandoer for at installere

kommandoer:

sudo apt-get update

sudo apt-get install firefoks

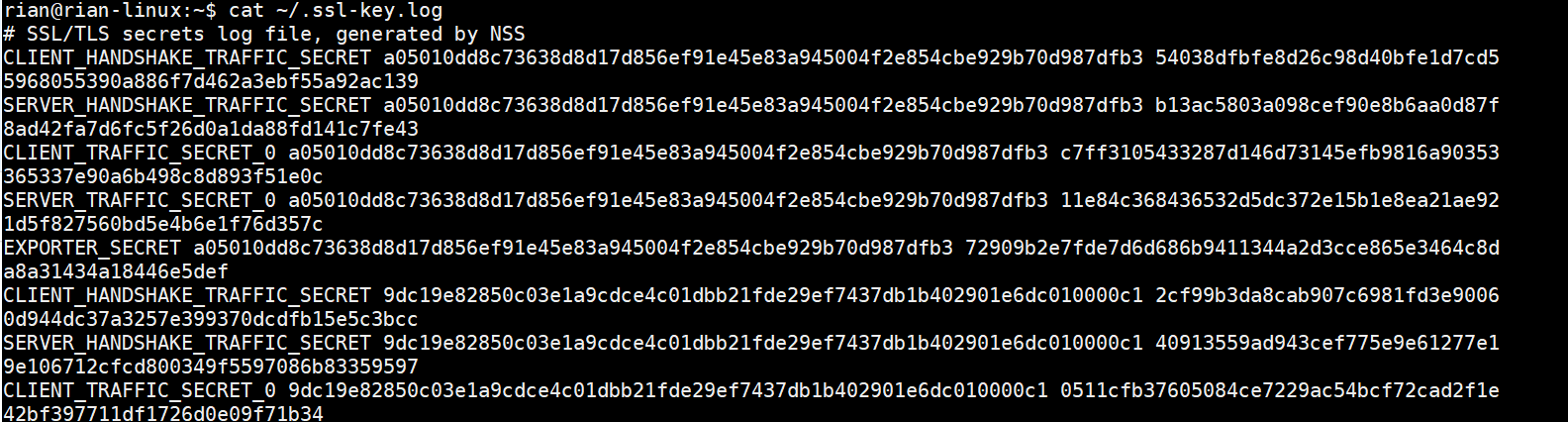

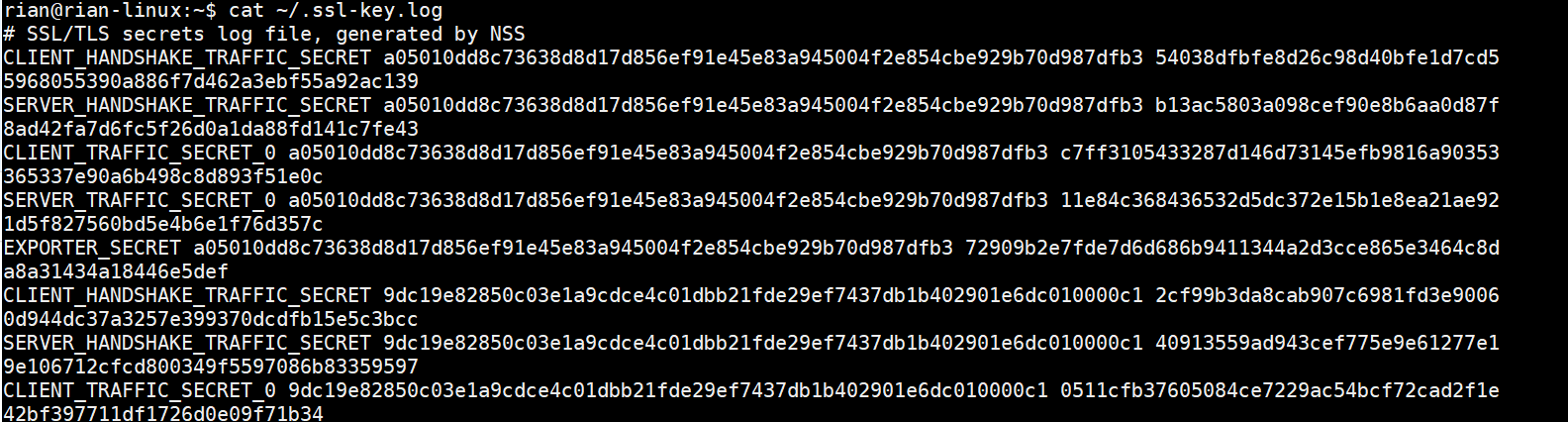

nu skal du starte Firefoks og kontrollere indholdet af den logfil

kommando:

nu kan vi se enorme oplysninger som nedenstående skærmbillede. Vi er klar til at gå.

Trin 4

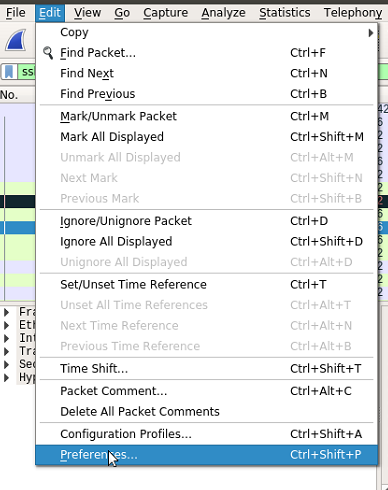

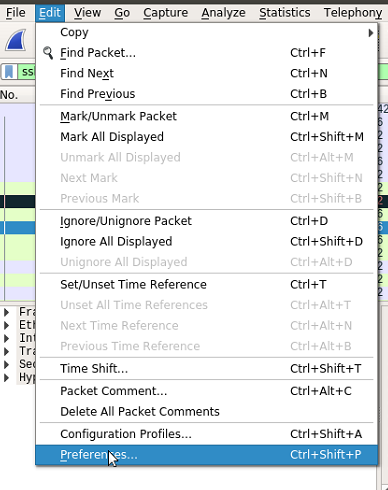

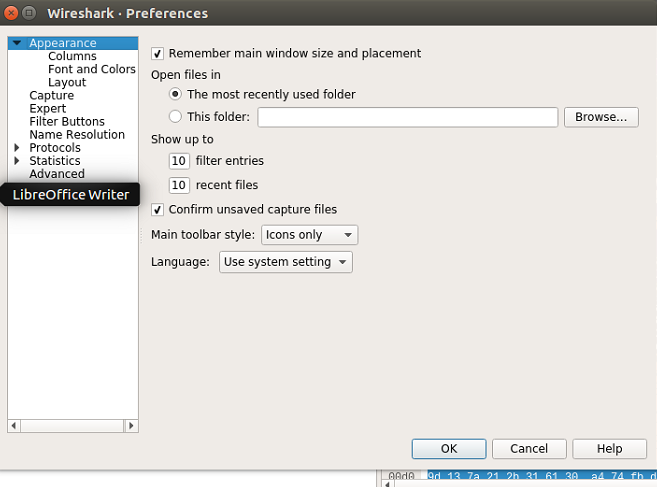

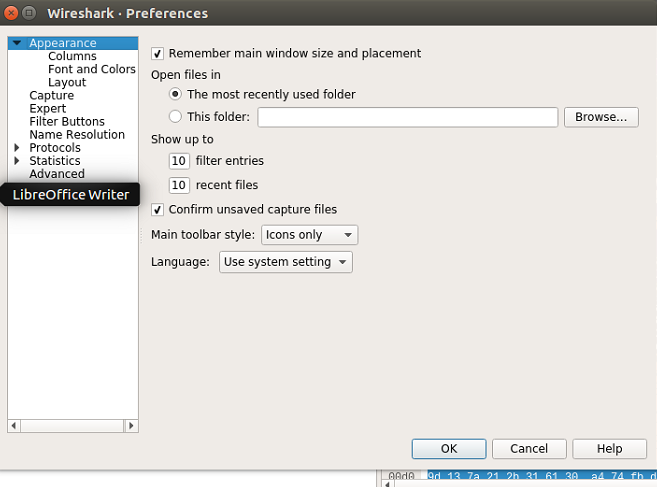

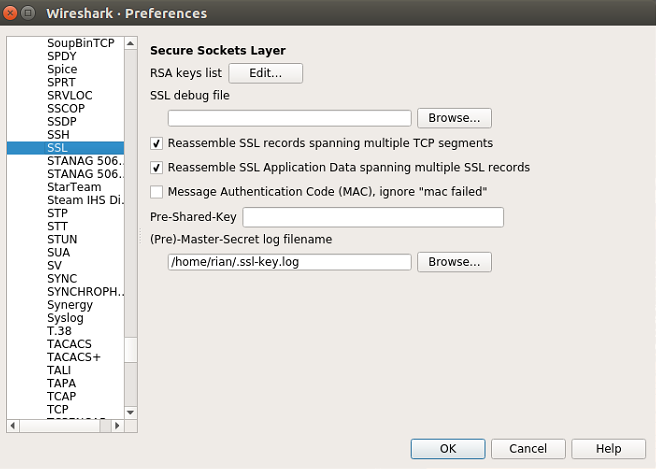

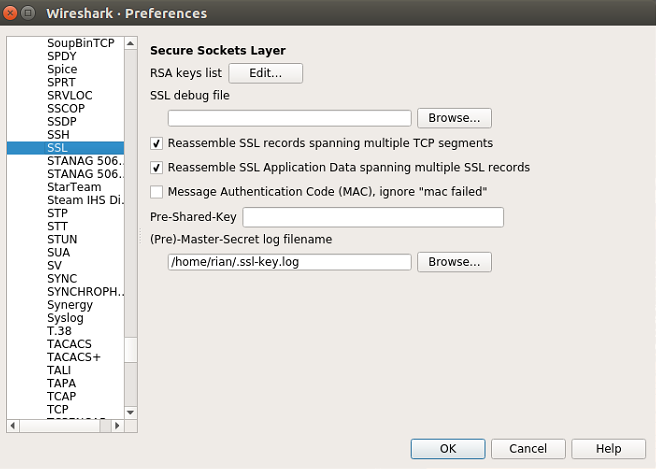

nu skal vi tilføje denne logfil inde i Trådmark. Følg nedenstående sti:

Wireshark->Edit->Preferences->Protocol->SSL->”Here provide your master secret log file path”.

Follow the below screenshots for visual understanding.

Når du har udført alle disse indstillinger, skal du gøre ok og starte ledningstegn på de krævede grænseflader.

nu er opsætningen klar til at verificere SSL-dekryptering.

Trådbarkanalyse

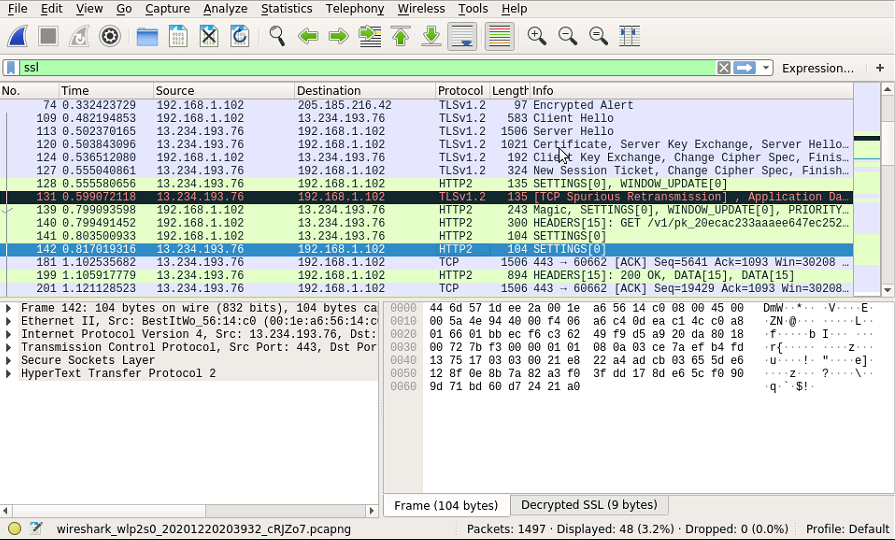

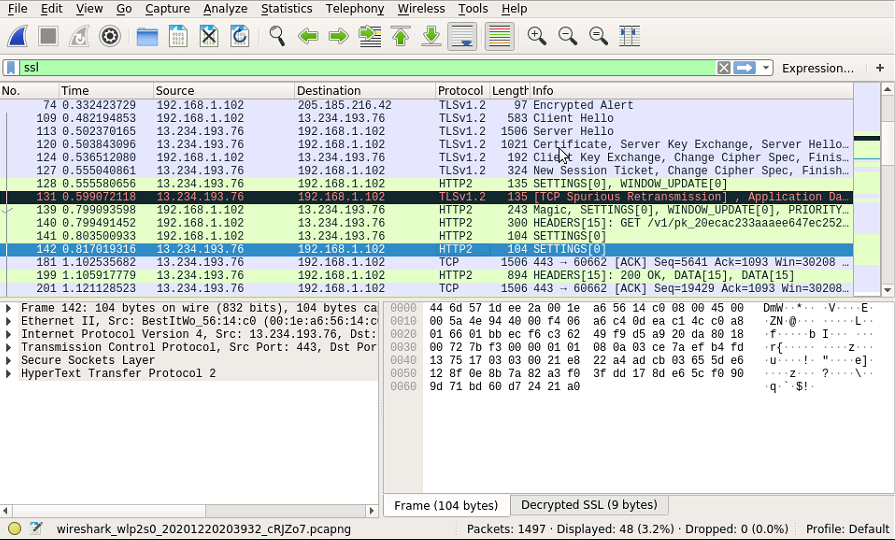

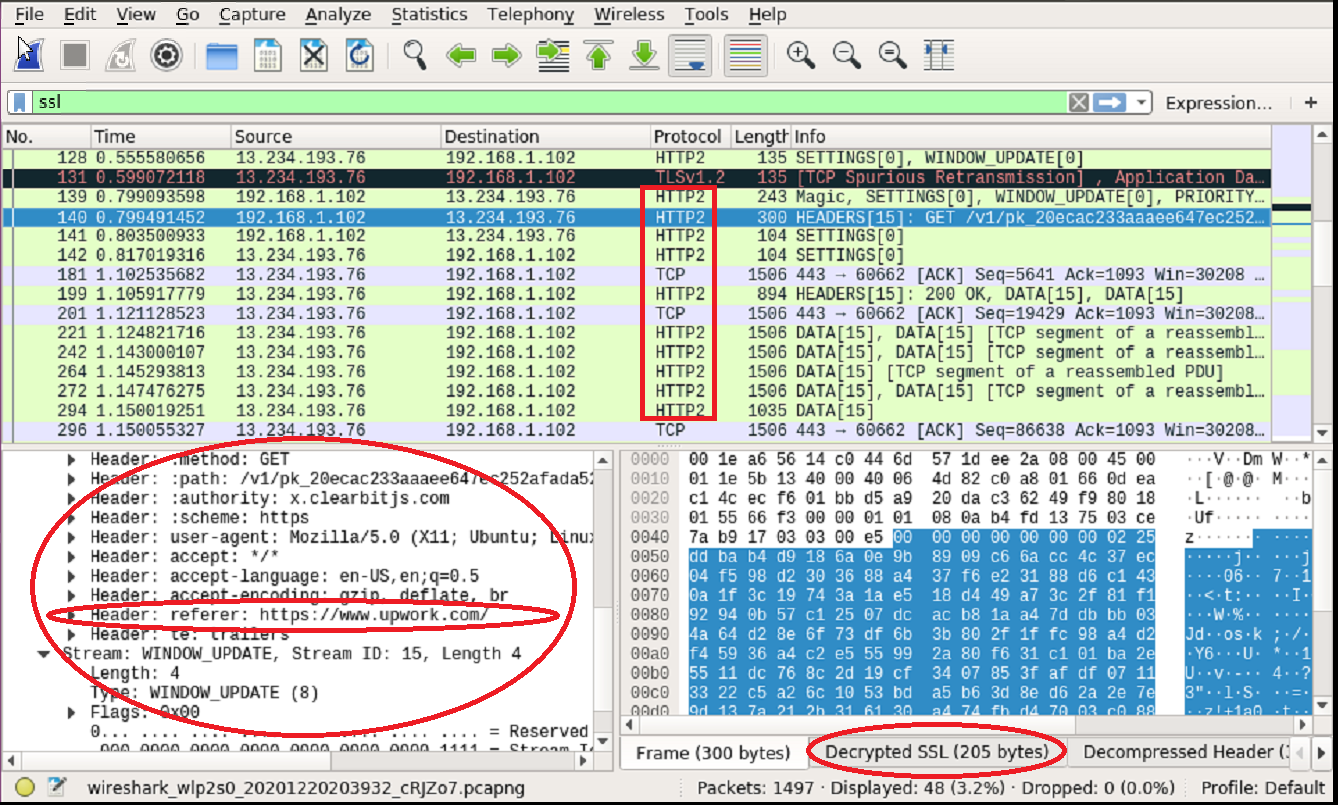

når Trådbark begynder at optage, skal du sætte filter som “ssl”, så kun SSL-pakker filtreres i Trådbark.

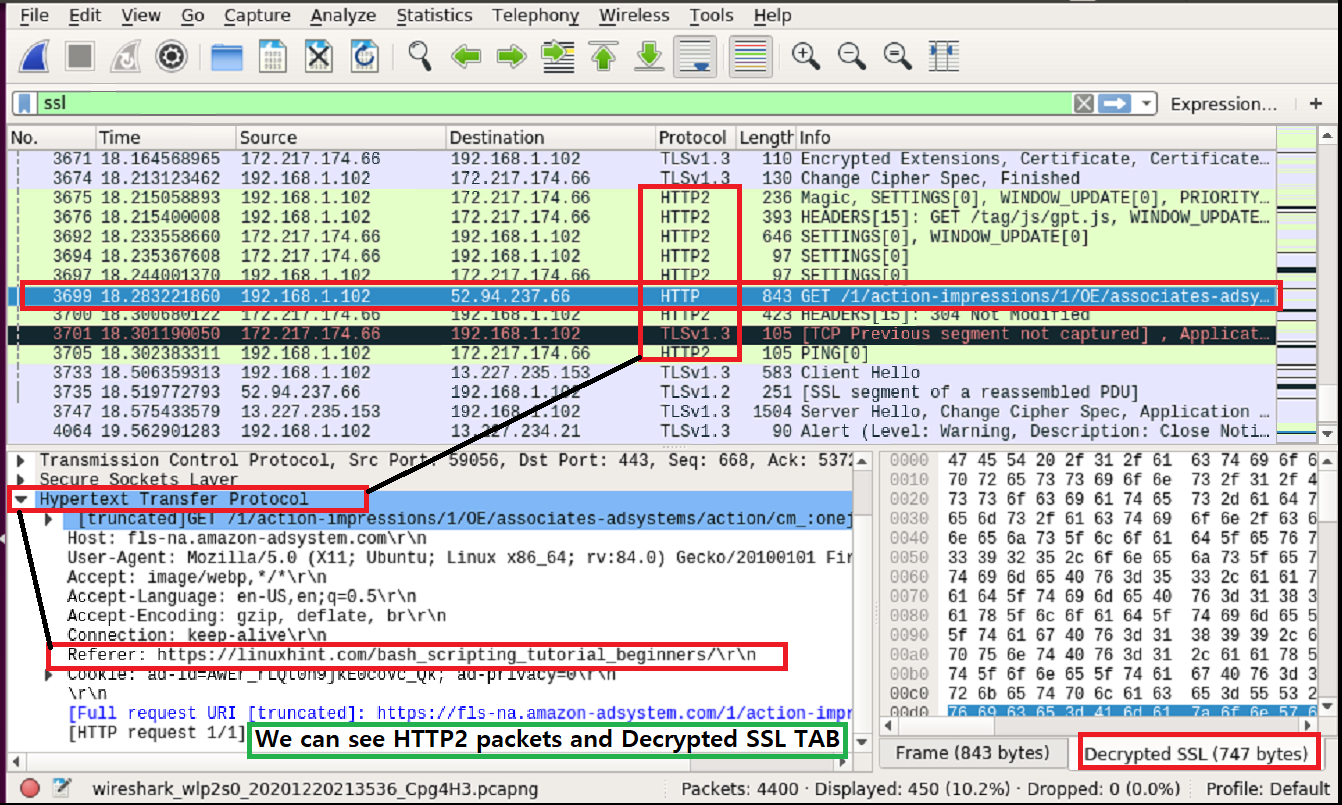

se på nedenstående skærmbillede, her kan vi se HTTP2 (HTTPS) åbnes for nogle pakker, der var SSL/TLS-kryptering før.

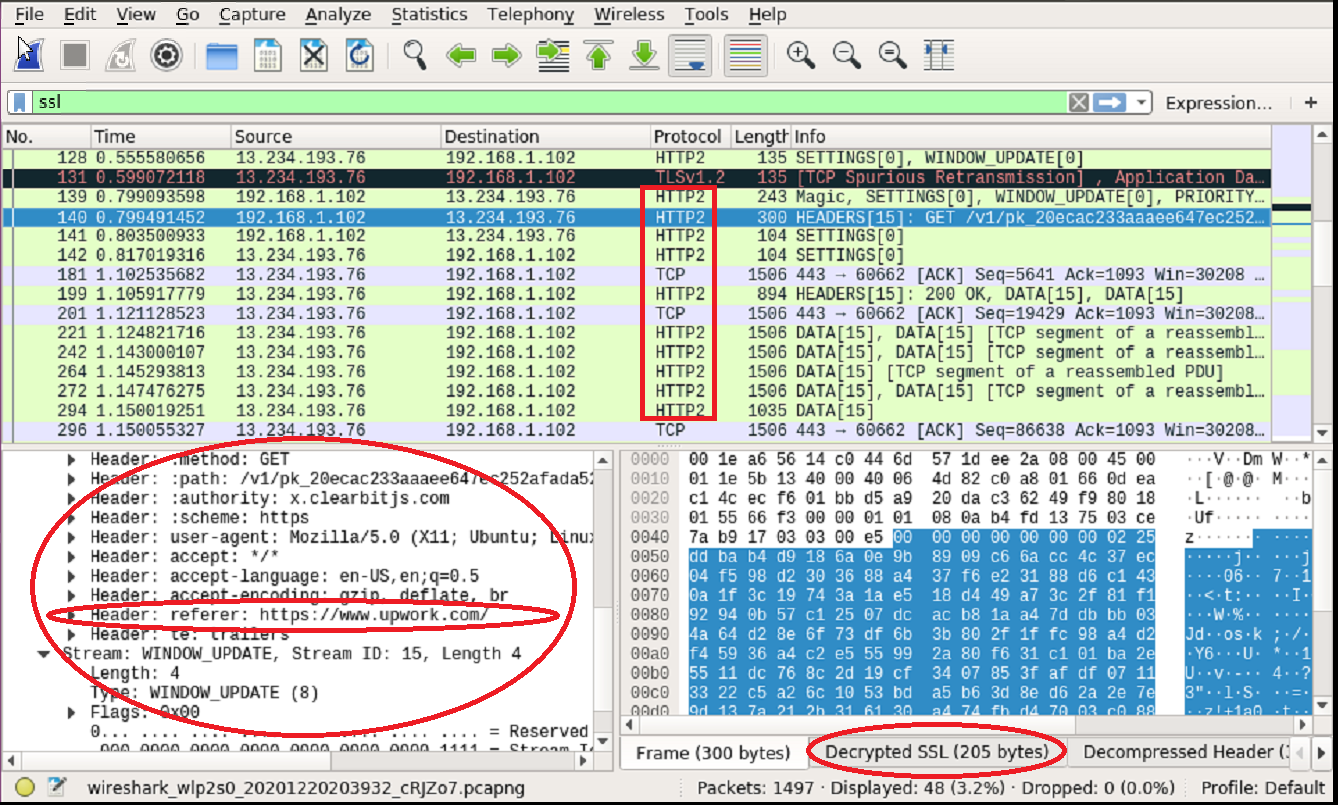

nu kan vi se fanen” dekrypteret SSL ” i Trådbark og HTTP2 protokoller åbnes synlige. Se nedenstående skærmbillede for henvisninger.

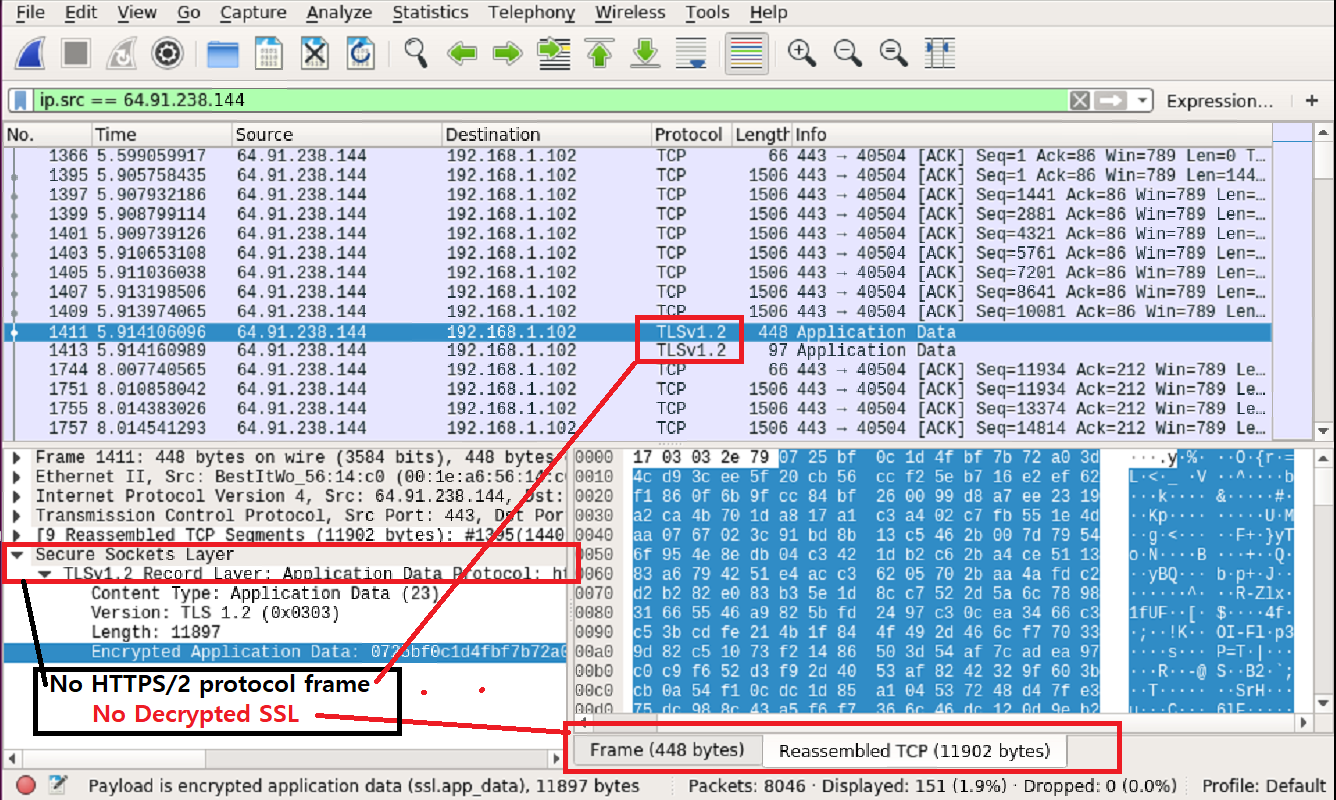

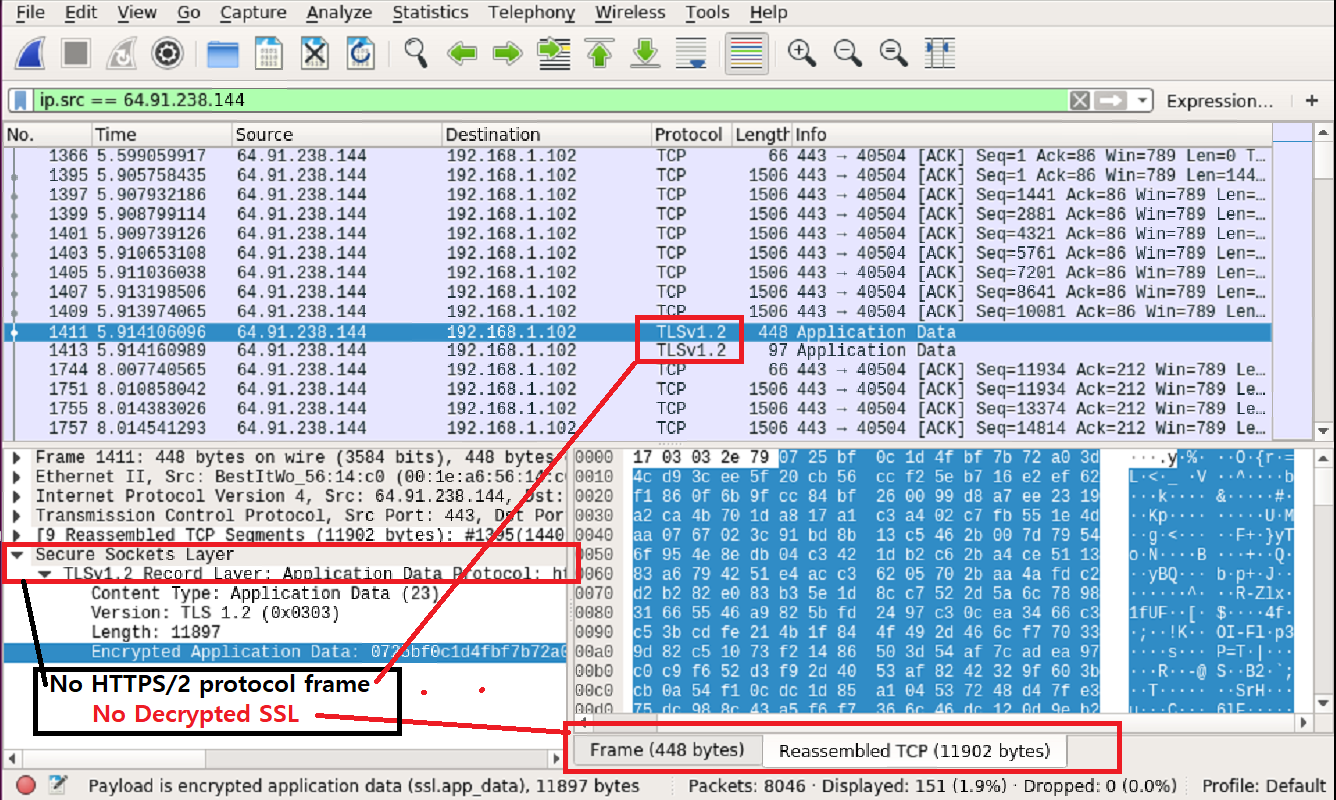

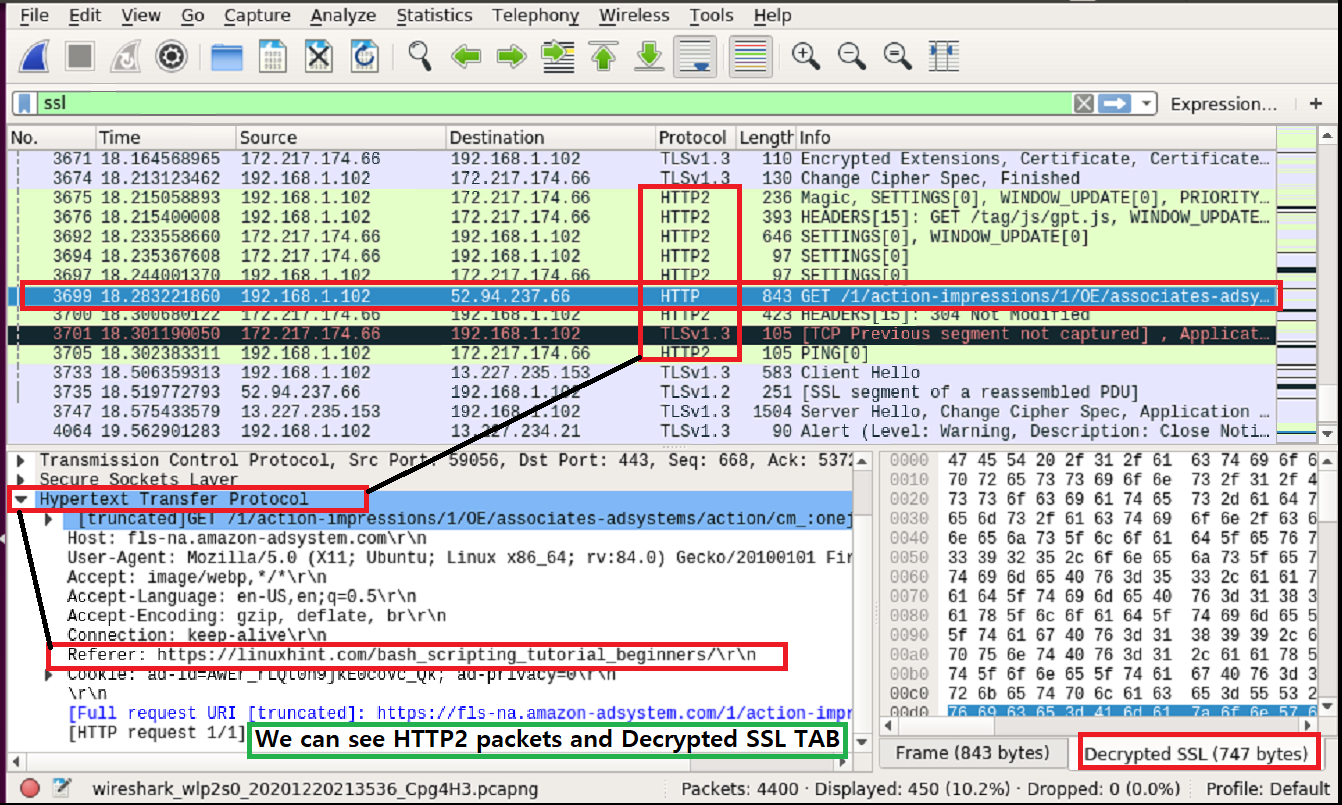

lad os se forskellene mellem “før SSL-logfil aktiveret” og “efter SSL-logfil aktiveret” for https://linuxhint.com

Her er skærmbilledet til pakker ikke aktiveret “

Her er skærmbilledet for pakker af linushint, når”SSL-log blev aktiveret “

Vi kan se forskellene nemt. I det andet skærmbillede kan vi tydeligt se den URL, som brugeren anmodede om.

https://linuxhint.com/bash_scripting_tutorial_beginners/\r\n

nu kan vi prøve andre hjemmesider og observere, om disse metoder virker eller ej.

konklusion

ovenstående trin viser, hvordan du opretter en SSL / TLS-kryptering. Vi kan se det fungerede godt, men nogle pakker er stadig SSL/TLS krypteret. Som jeg nævnte tidligere fungerer det muligvis ikke for alle pakker eller helt. Alligevel er det godt at lære om SSL / TLS dekryptering.

Leave a Reply