decriptarea traficului SSL / TLS cu Wireshark

În acest articol, vom configura Linux și vom captura pachete HTTPS (Hypertext Transfer Protocol Secure) în Wireshark. Apoi vom încerca să decodăm criptările SSL (Secure Socket Layer).

rețineți că: decriptarea SSL / TLS poate să nu funcționeze corect prin Wireshark. Acesta este doar un proces pentru a vedea ce este posibil și ce nu este posibil.

ce sunt SSL, HTTPS și TLS?

de fapt, toți acești trei termeni tehnici sunt interdependenți. Când folosim doar HTTP (Hypertext Transfer Protocol), atunci nu se folosește securitatea stratului de transport și putem vedea cu ușurință conținutul oricărui pachet. Dar când se utilizează HTTPS, putem vedea că TLS (Transport Layer Security) este utilizat pentru a cripta datele.

pur și simplu putem spune.

HTTP + (over) TLS/SSL = HTTPS

notă: HTTP trimite date prin portul 80, dar HTTPS folosește portul 443.

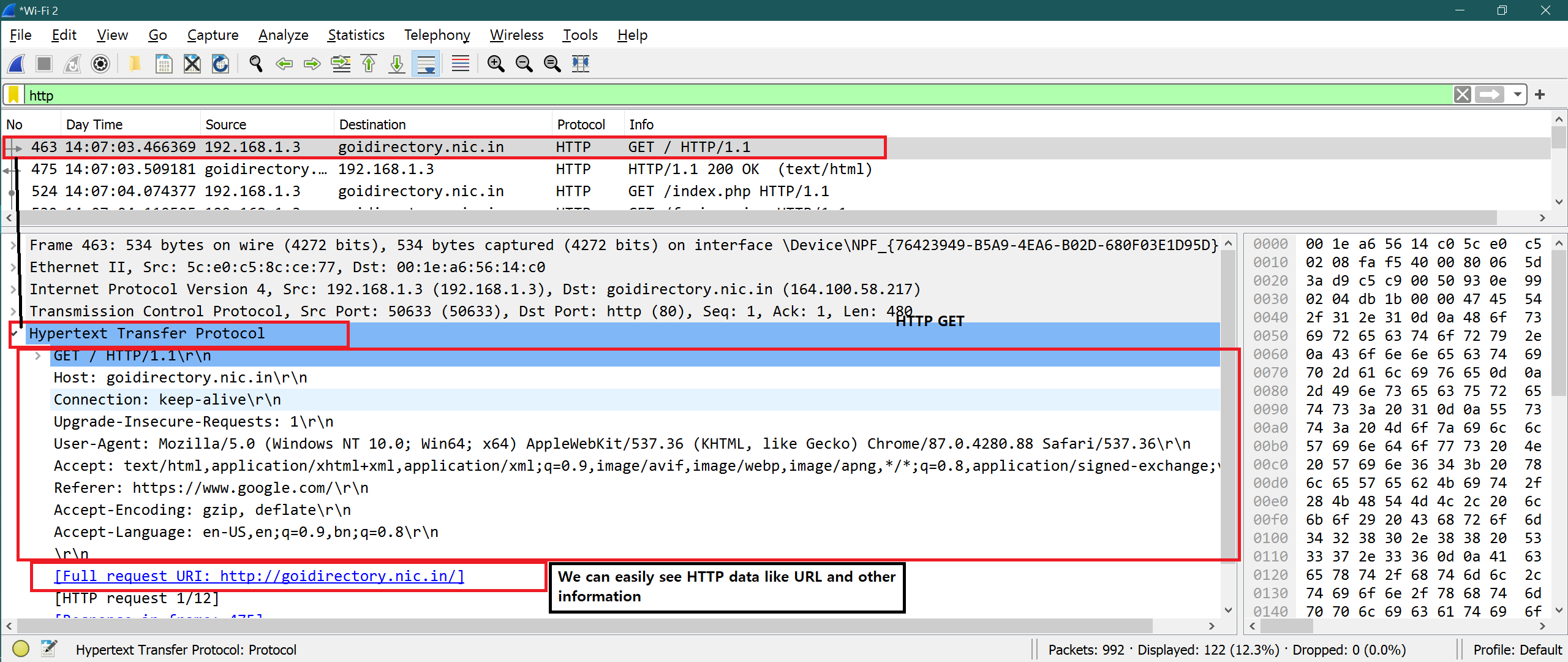

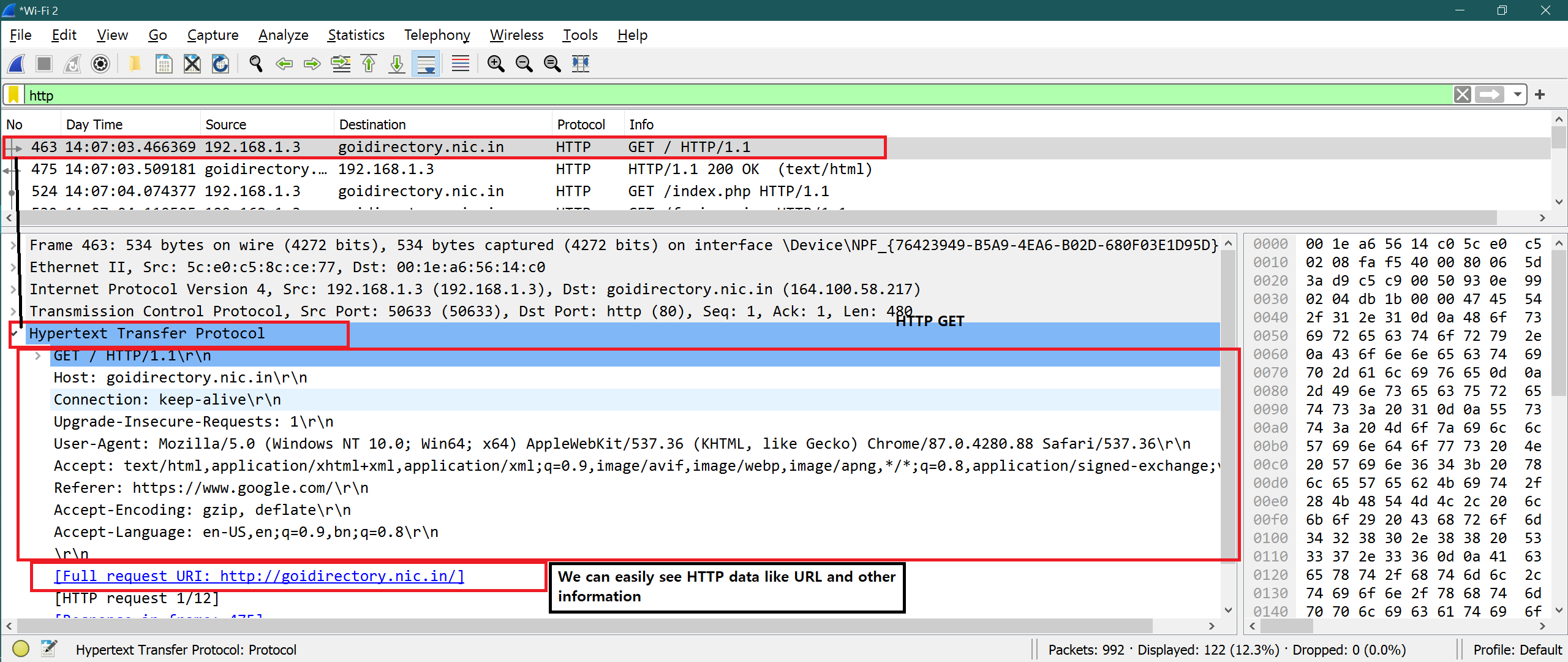

Screenshot pentru date HTTP:

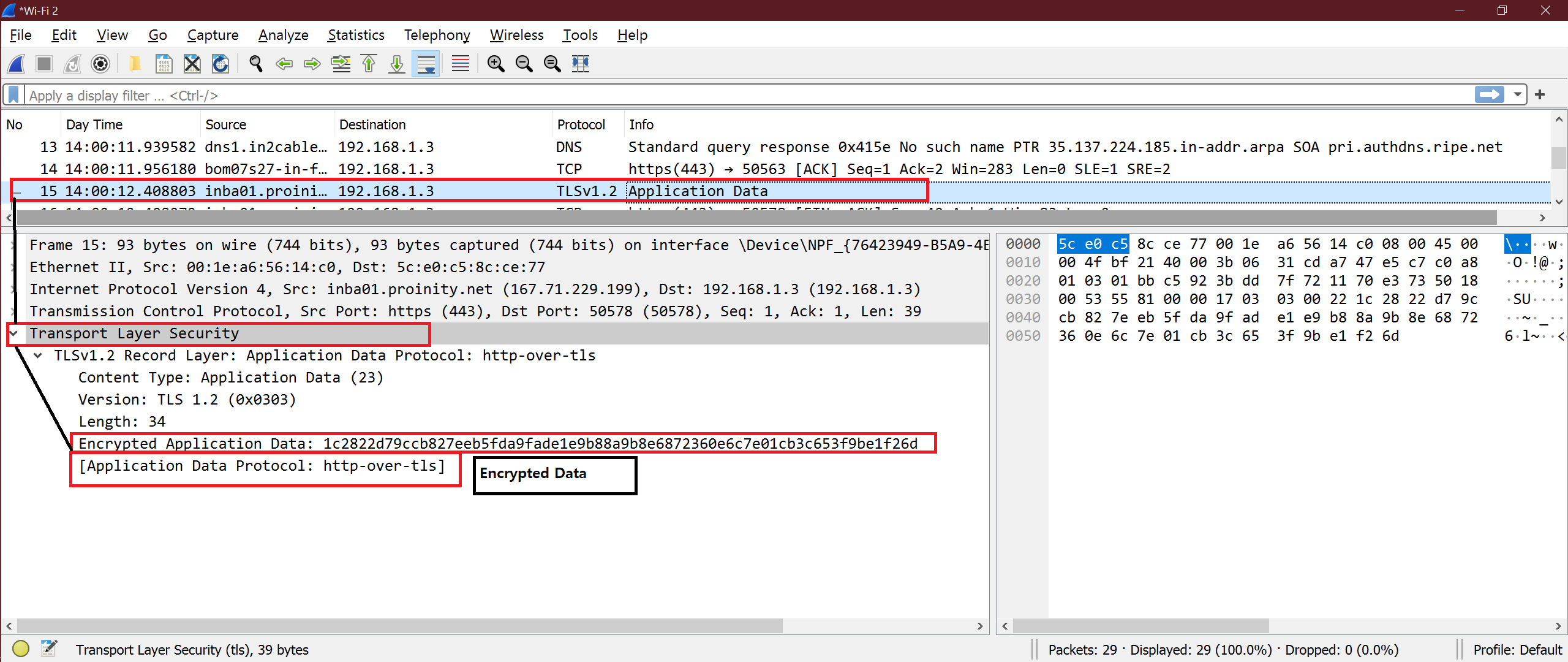

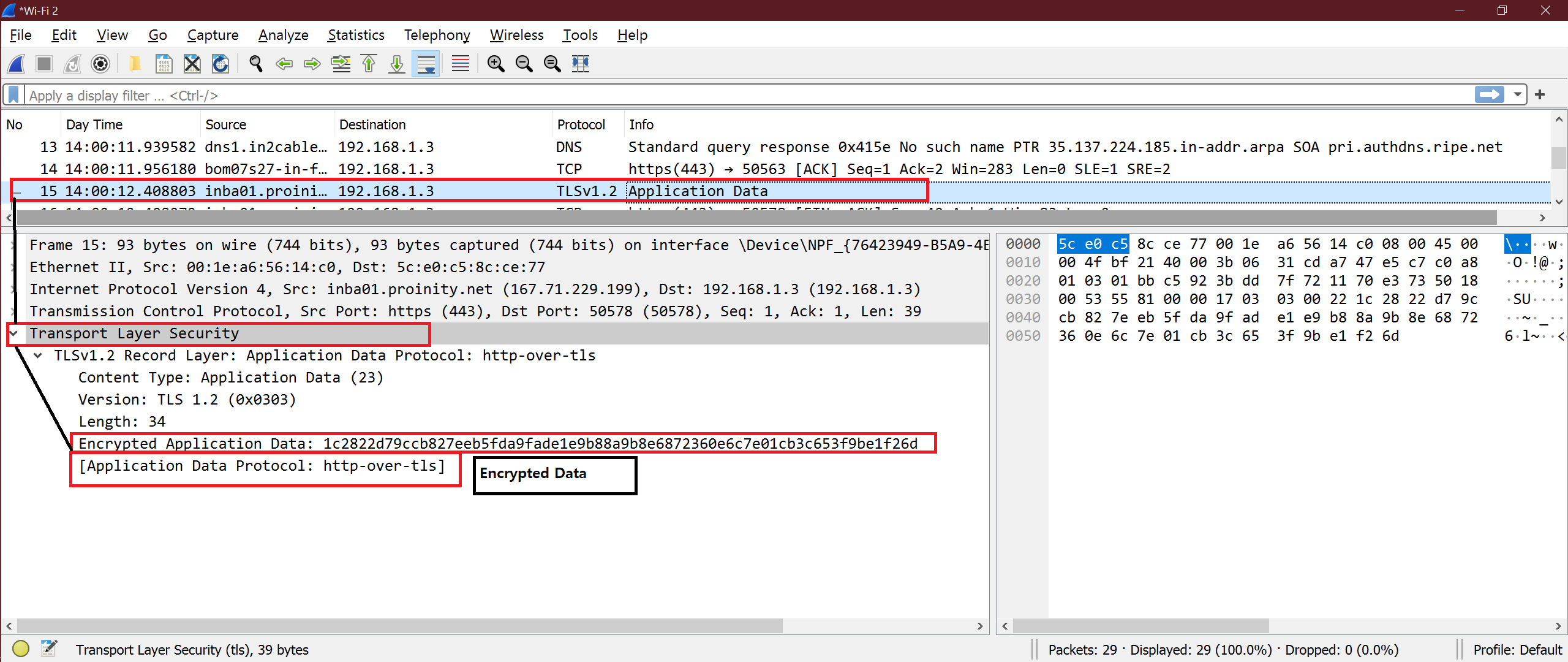

Screenshot pentru date HTTPS:

asigurați-Linux înființat pentru SSL pachet descriere

Pasul 1

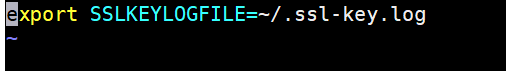

adăugați mai jos variabila de mediu în interiorul .dosarul bashrc. Deschide .bashrc fișier și se adaugă linia de mai jos la sfârșitul fișierului. Salvați și închideți fișierul.

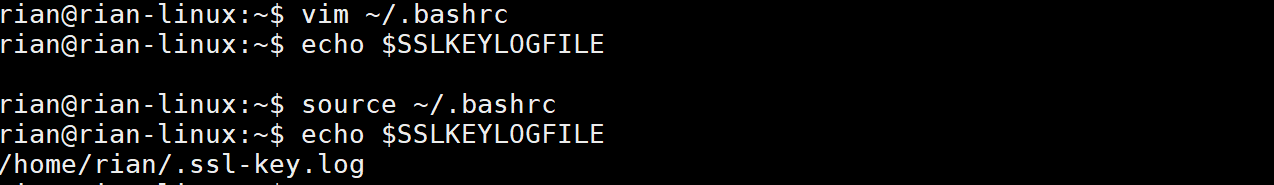

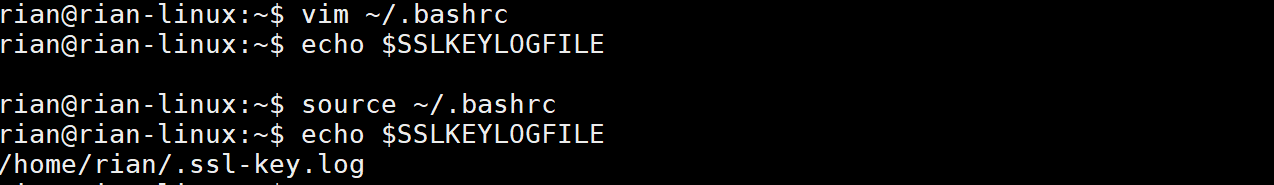

acum executați comanda de mai jos pentru a obține efectul acesteia.

încercați acum comanda de mai jos pentru a obține valoarea „SSLKEYLOGFILE”

iată captura de ecran pentru toți pașii de mai sus

pasul 2

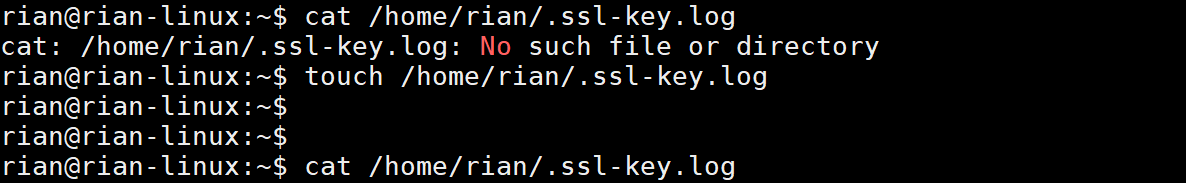

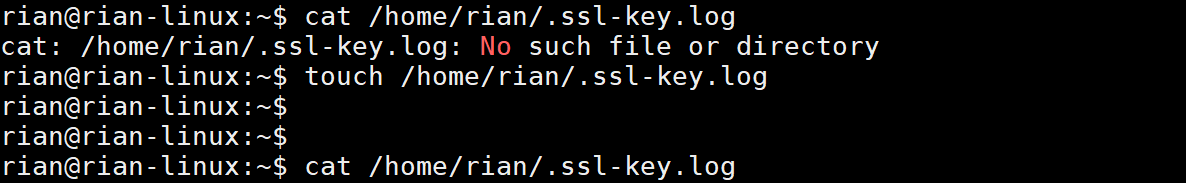

fișierul jurnal de mai sus nu este prezent în Linux. Creați fișierul jurnal de mai sus în Linux. Utilizați comanda de mai jos pentru a crea un fișier jurnal.

Pasul 3

lansarea implicit instalat Firefox și deschide ORICE site https ca Linuxhint sau Upwork.

aici am luat primul exemplu ca upwork.com.

după ce site-ul web upwork este deschis în Firefox, verificați conținutul acelui fișier jurnal.

comandă:

dacă acest fișier este gol, atunci Firefox nu utilizează acest fișier jurnal. Închideți Firefox.

urmați comenzile de mai jos pentru a instala Firefox.

comenzi:

sudo apt-get update

sudo apt-get install firefox

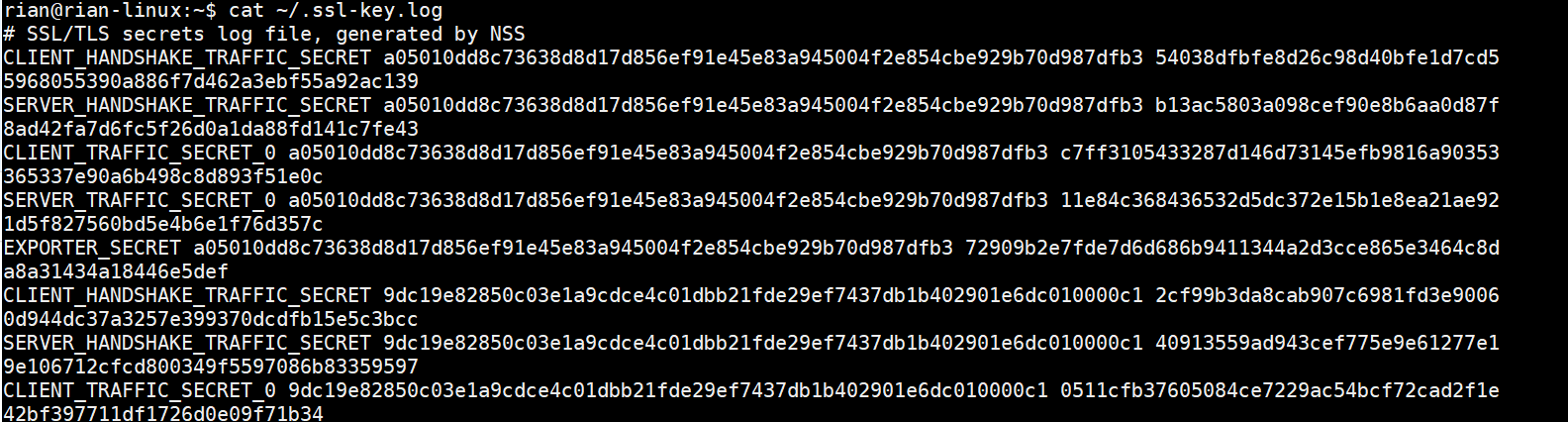

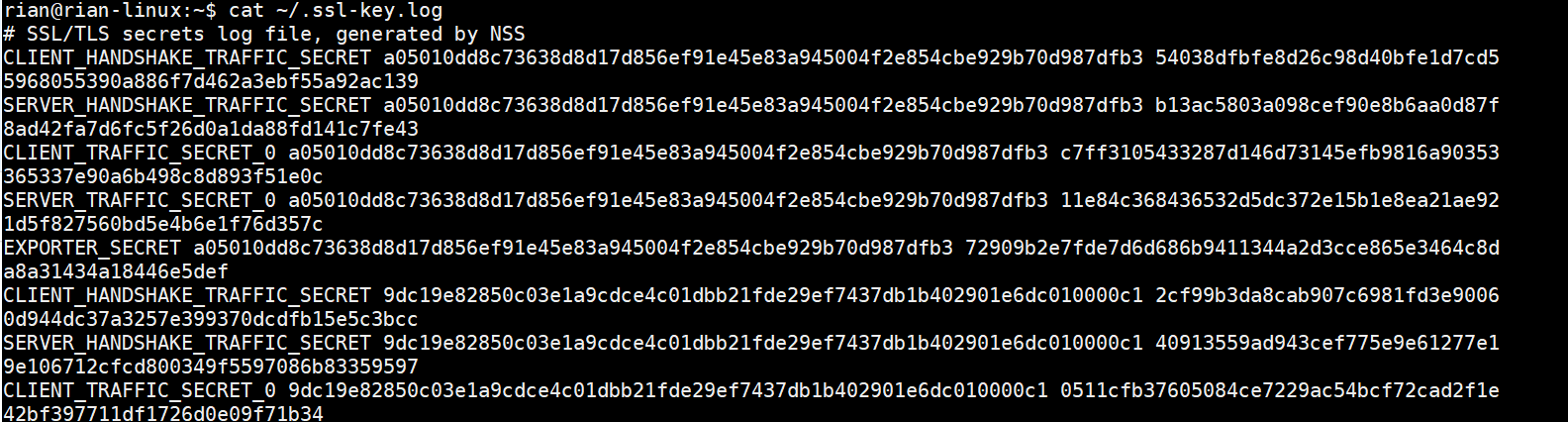

acum, lansați Firefox și verificați conținutul acelui fișier jurnal

comandă:

acum putem vedea informații uriașe, cum ar fi captura de ecran de mai jos. Suntem gata de plecare.

Pasul 4

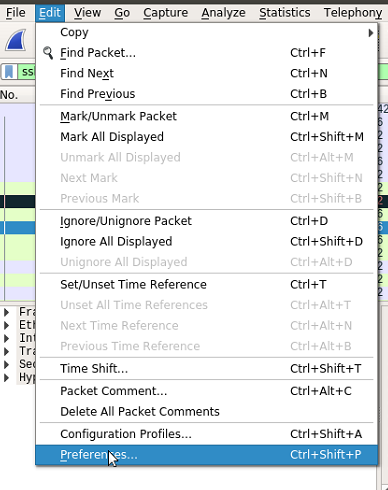

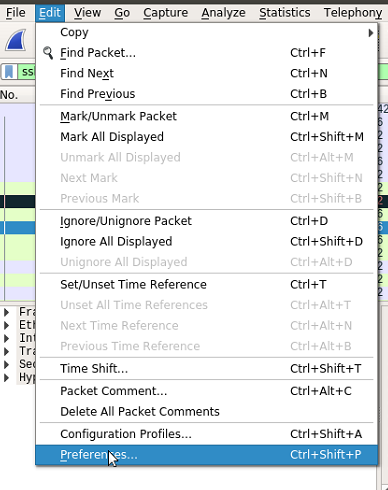

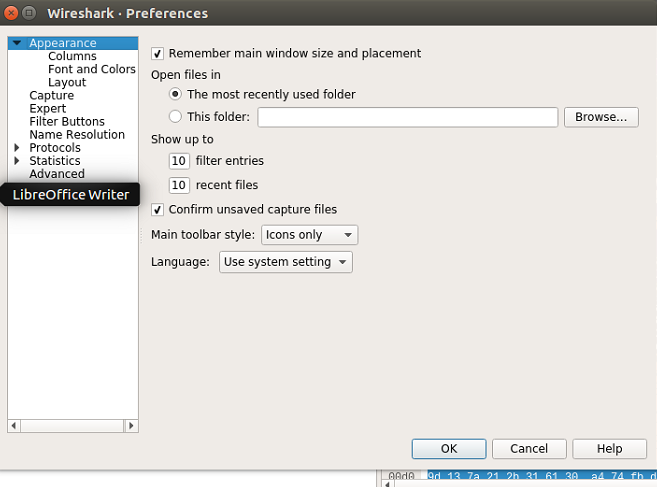

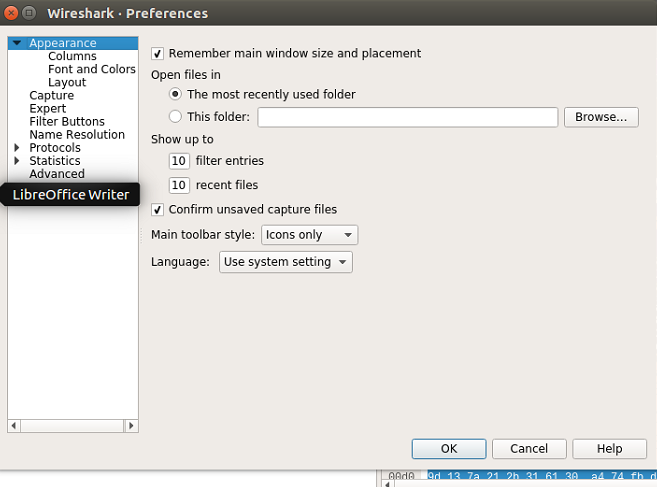

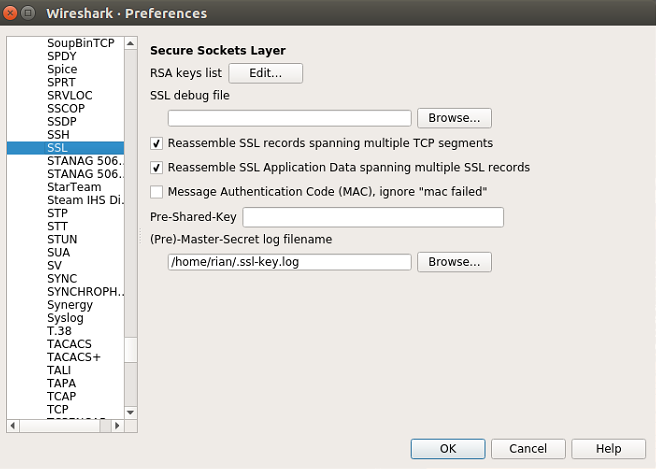

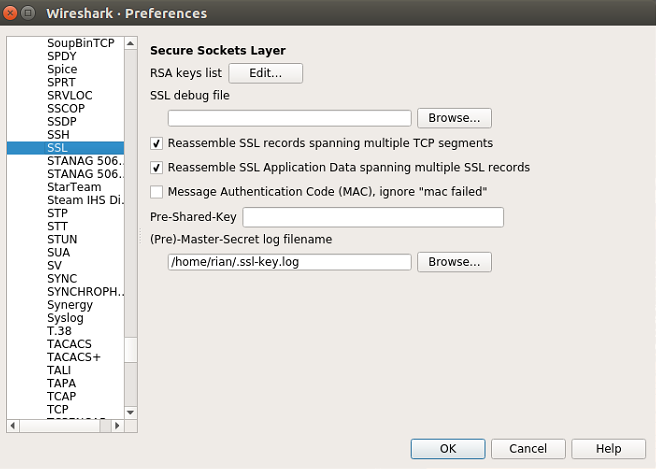

acum trebuie să adăugăm acest fișier jurnal în Wireshark. Urmați calea de mai jos:

Wireshark->Edit->Preferences->Protocol->SSL->”Here provide your master secret log file path”.

Follow the below screenshots for visual understanding.

după efectuarea tuturor acestor setări, faceți OK și porniți Wireshark pe interfețele necesare.

acum configurarea este gata pentru a verifica decriptarea SSL.

analiza Wireshark

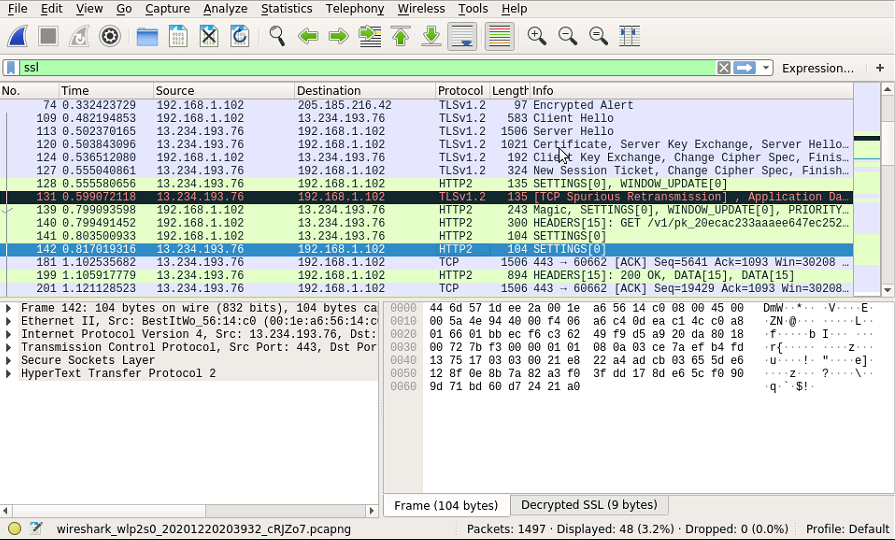

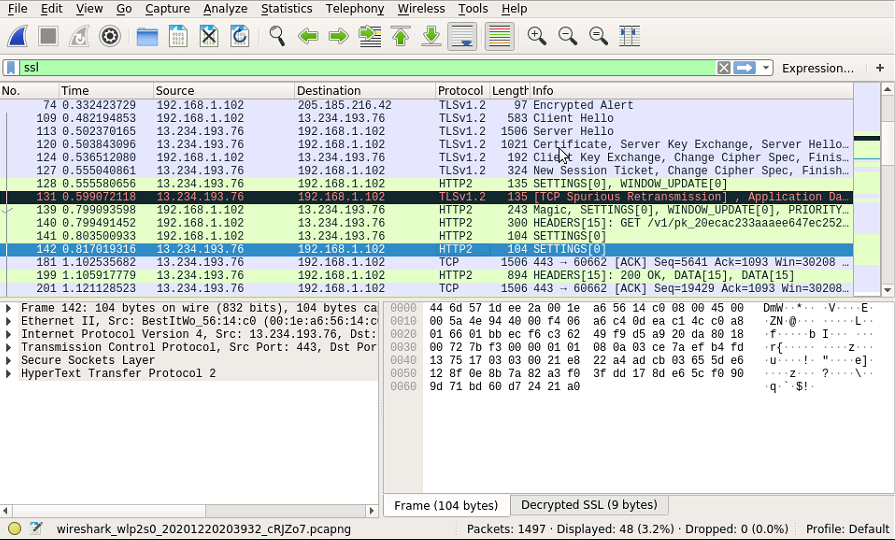

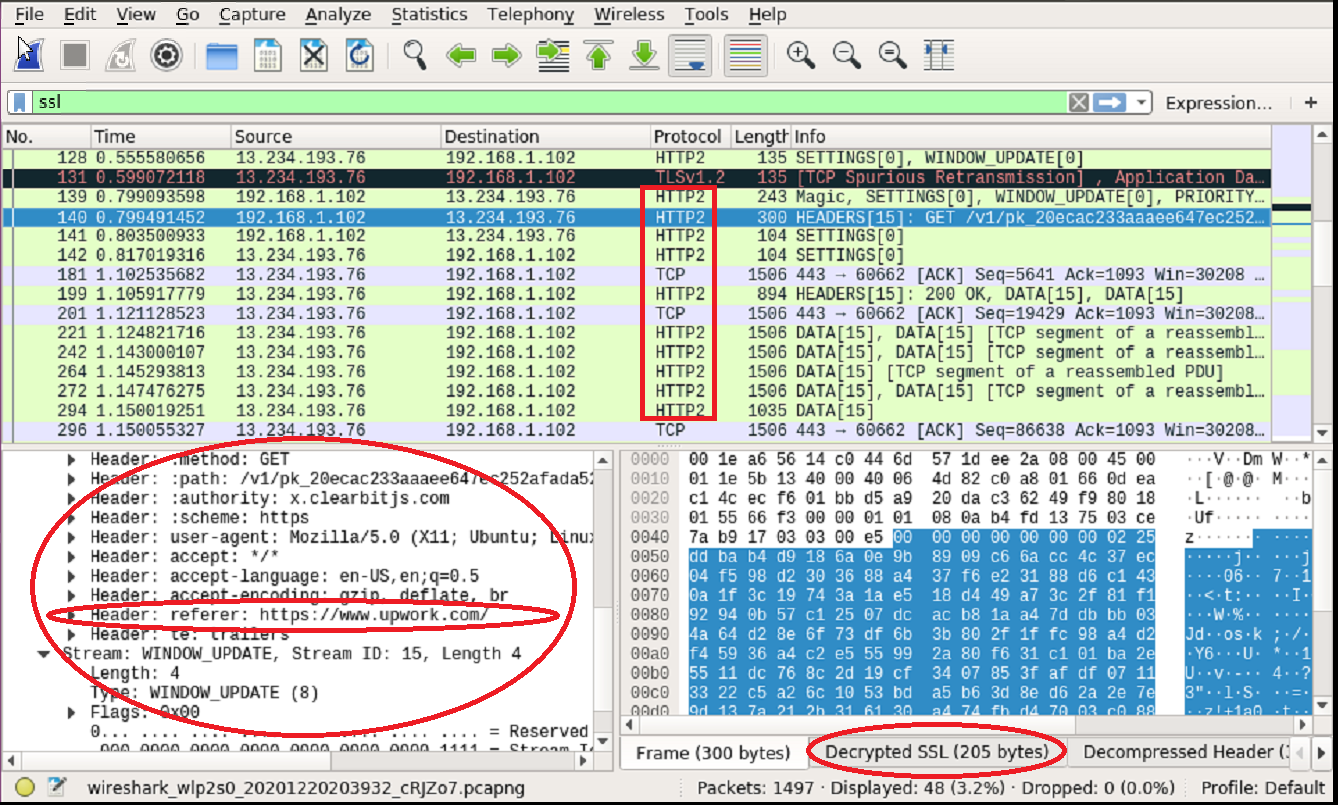

după Wireshark începe capturarea, pune filtru ca „ssl”, astfel încât numai pachetele SSL sunt filtrate în Wireshark.

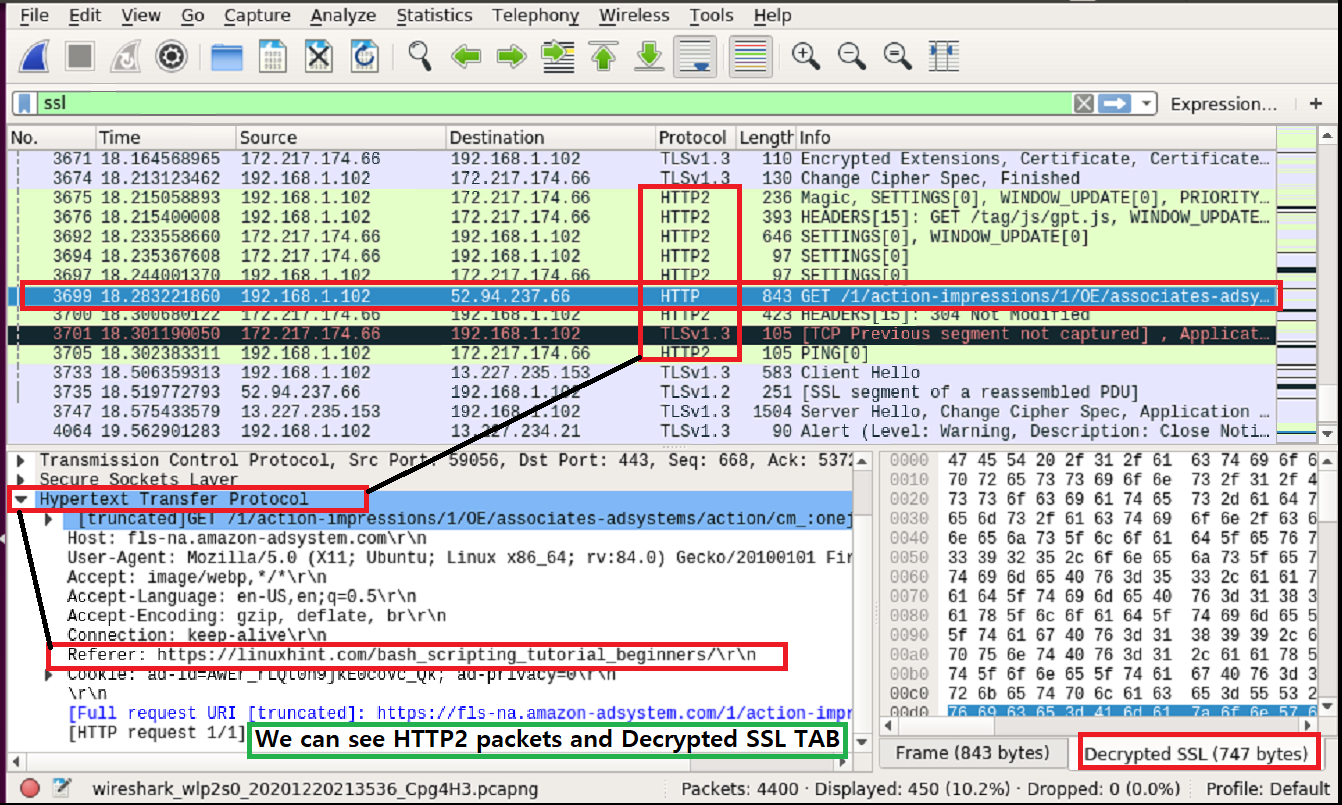

Uită-te la captura de ecran de mai jos, aici putem vedea HTTP2 (HTTPS) este deschis pentru unele pachete care au fost SSL/TLS criptare înainte.

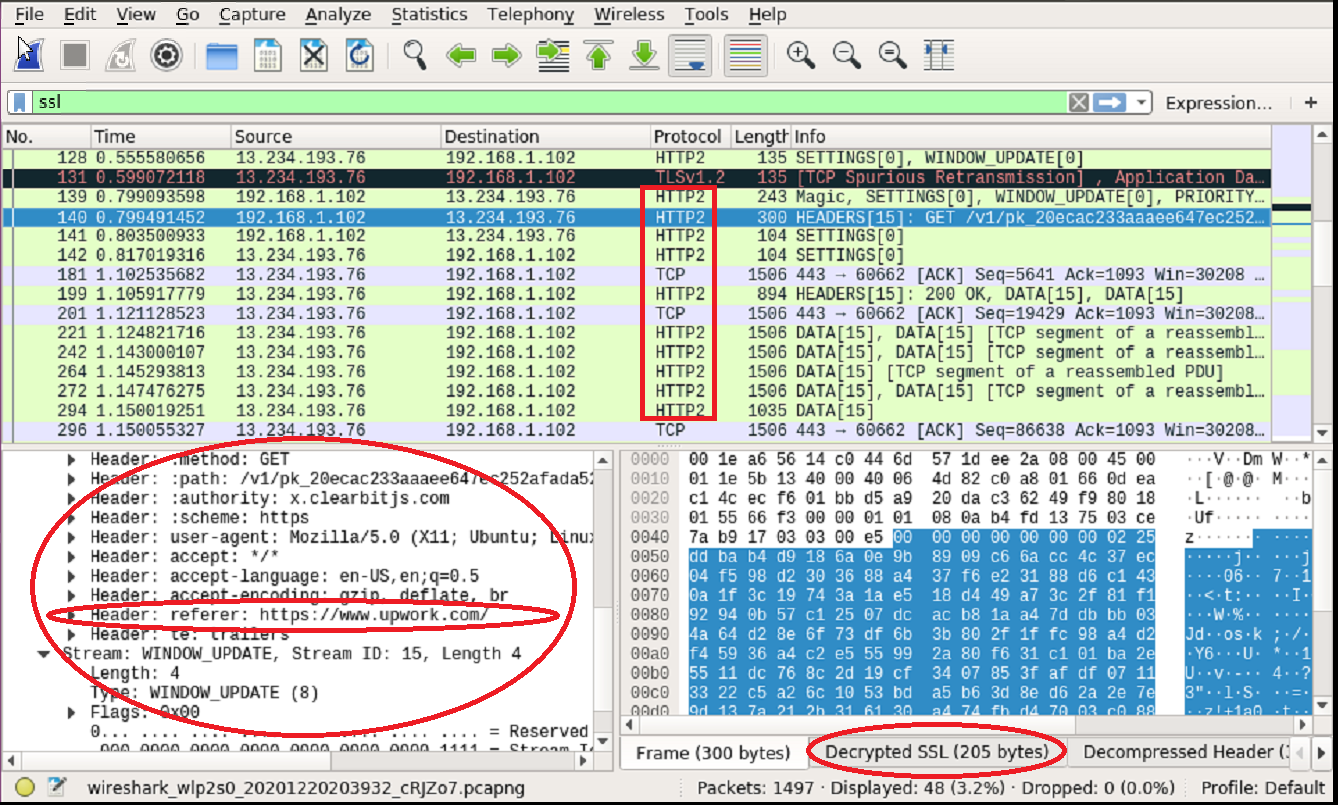

acum putem vedea fila „SSL decriptat” în protocoalele Wireshark și HTTP2 sunt deschise vizibile. A se vedea captura de ecran de mai jos pentru indicii.

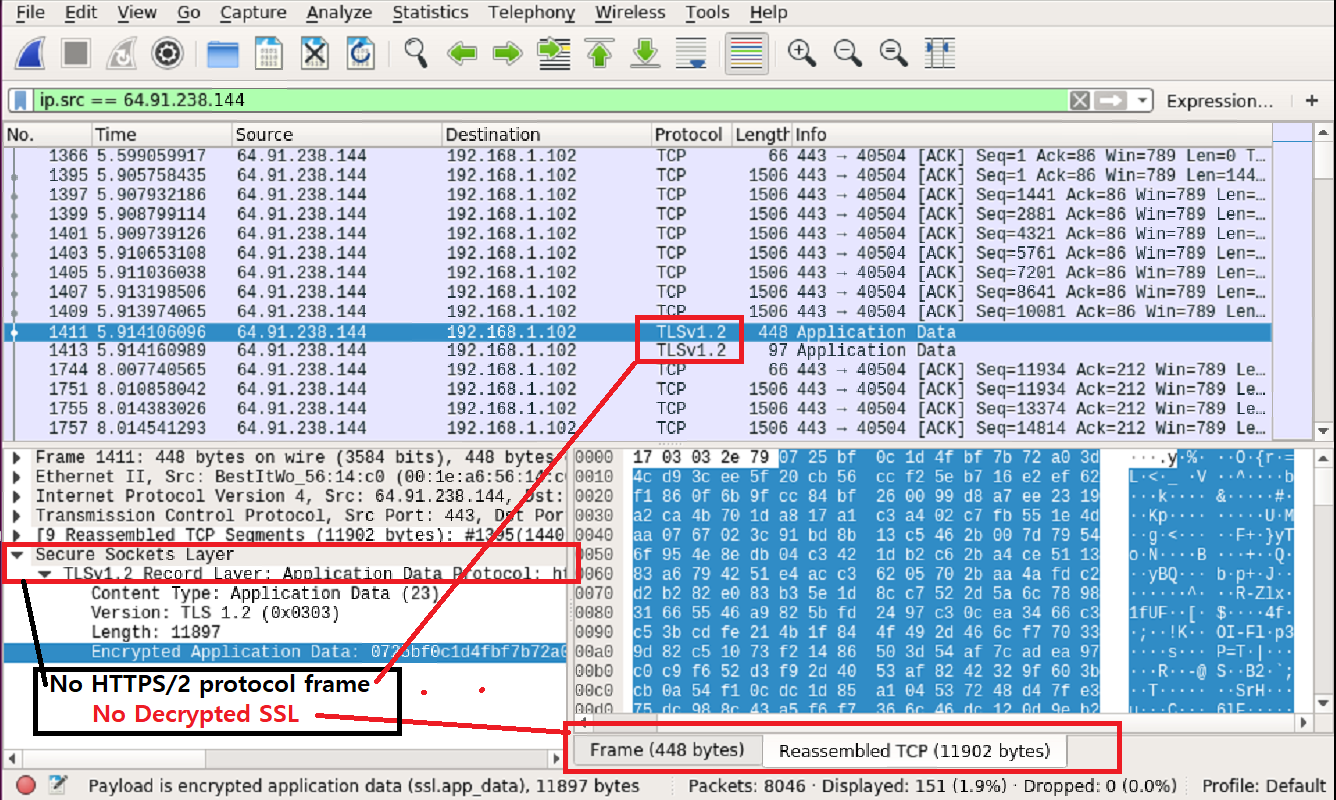

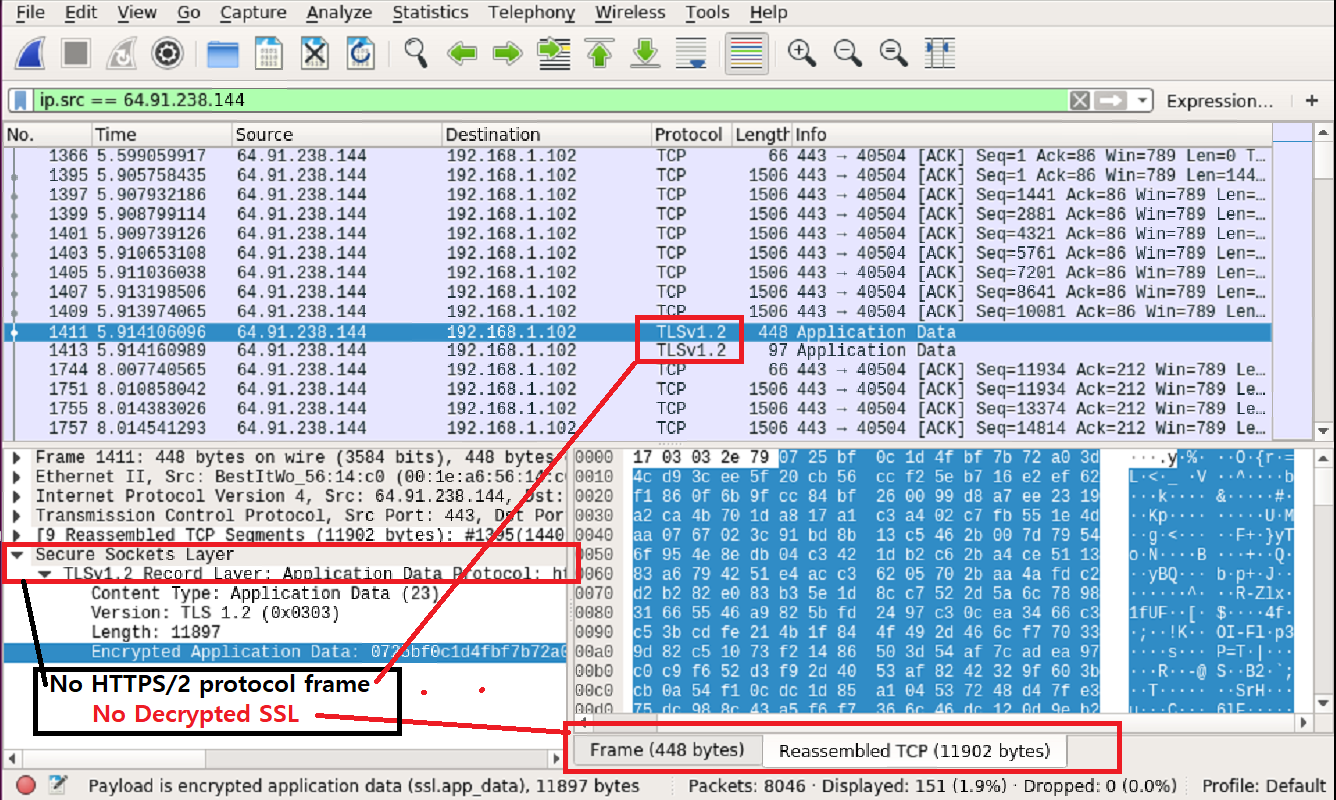

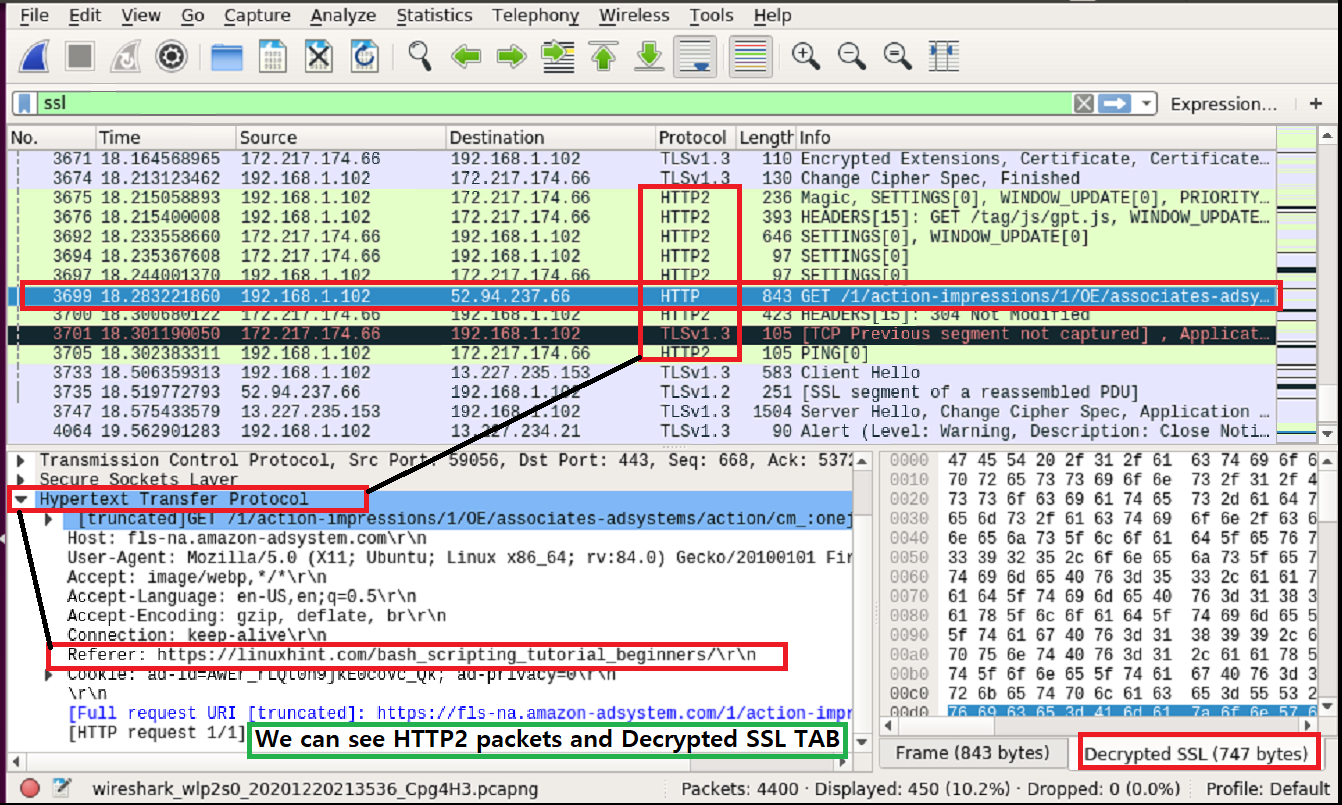

Să vedem diferențele dintre „înainte de SSL fișier jurnal activat” și „după SSL fișier jurnal activat” pentru https://linuxhint.com

aici este screenshot pentru pachete de linuxhint când „jurnalul SSL nu a fost activat”

iată captura de ecran pentru pachetele de linuxhint când „jurnalul SSL a fost activat”

putem vedea diferențele cu ușurință. În a doua captură de ecran, putem vedea clar adresa URL solicitată de utilizator.

https://linuxhint.com/bash_scripting_tutorial_beginners/\r\n

acum putem încerca alte site-uri web și să observăm dacă aceste metode funcționează sau nu.

concluzie

pașii de mai sus arată cum să configurați Linux pentru a decripta criptarea SSL / TLS. Putem vedea că a funcționat bine, dar unele pachete sunt încă criptate SSL/TLS. După cum am menționat mai devreme, este posibil să nu funcționeze pentru toate pachetele sau complet. Totuși, este bine să înveți despre decriptarea SSL / TLS.

Leave a Reply