SSL/TLS-liikenteen salauksen purkaminen wireshark-ohjelmalla

tässä artikkelissa teemme Linuxin perustamisen ja tallennuksen HTTPS (Hypertext Transfer Protocol Secure) – paketeista wiresharkissa. Sitten yritämme purkaa SSL (Secure Socket Layer) – salaukset.

huomaa, että: SSL / TLS: n salauksen purkaminen ei välttämättä toimi kunnolla Wiresharkin kautta. Tämä on vain kokeilu, jossa katsotaan, mikä on mahdollista ja mikä ei.

Mitä ovat SSL, HTTPS ja TLS?

itse asiassa kaikki nämä kolme teknistä termiä liittyvät toisiinsa. Kun käytämme vain HTTP-protokollaa (Hypertext Transfer Protocol), ei kuljetuskerroksen turvallisuutta käytetä ja voimme helposti nähdä minkä tahansa paketin sisällön. Mutta kun HTTPS käytetään niin voimme nähdä TLS (Transport Layer Security) käytetään salata tiedot.

yksinkertaisesti voidaan sanoa.

HTTP + (over) TLS/SSL = HTTPS

Huom: HTTP lähettää dataa portin 80 yli, mutta HTTPS käyttää porttia 443.

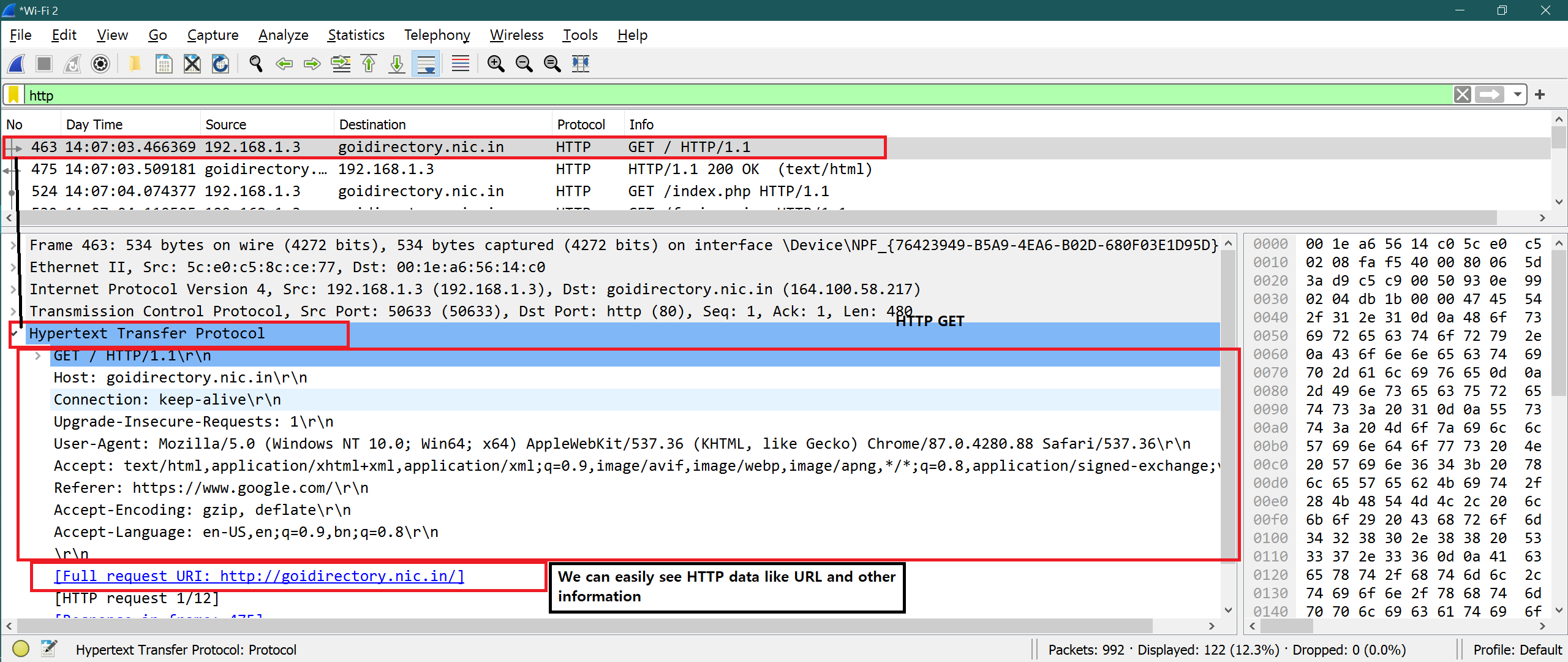

kuvakaappaus HTTP-tiedoista:

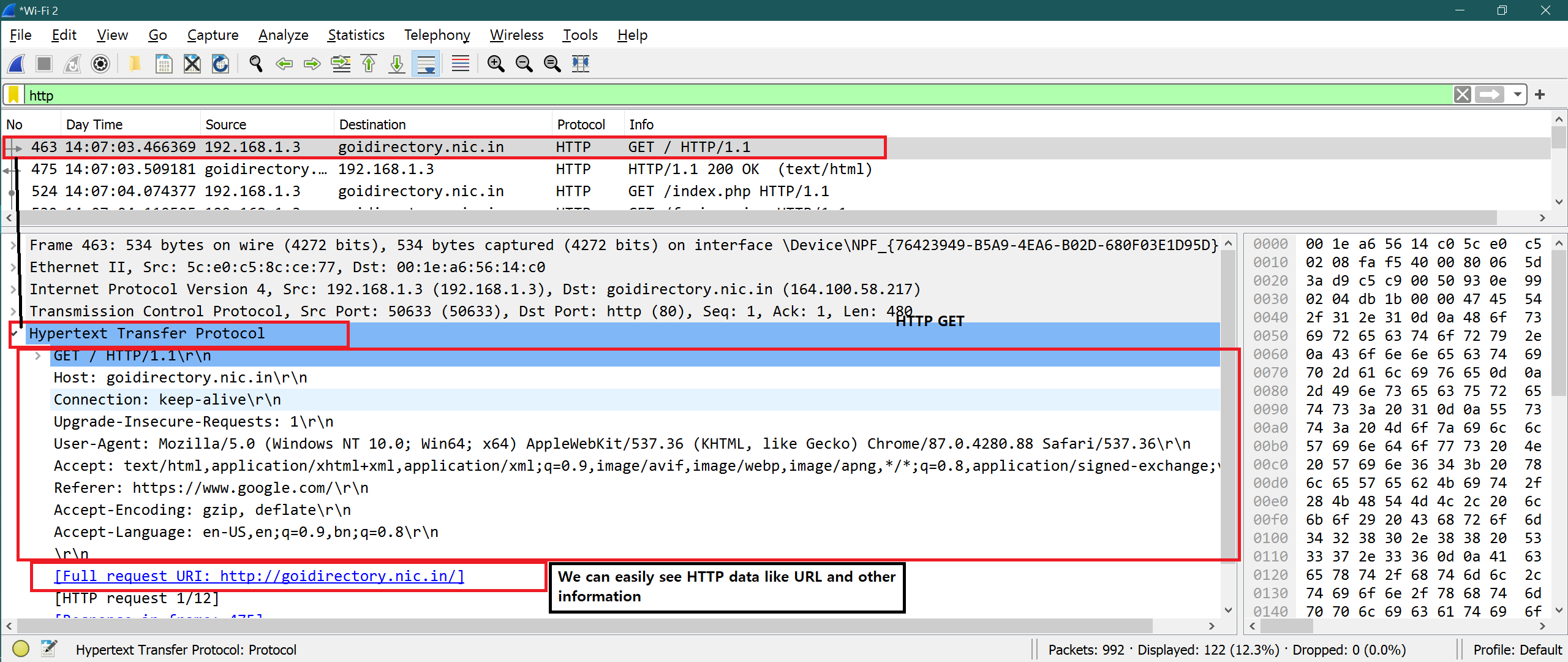

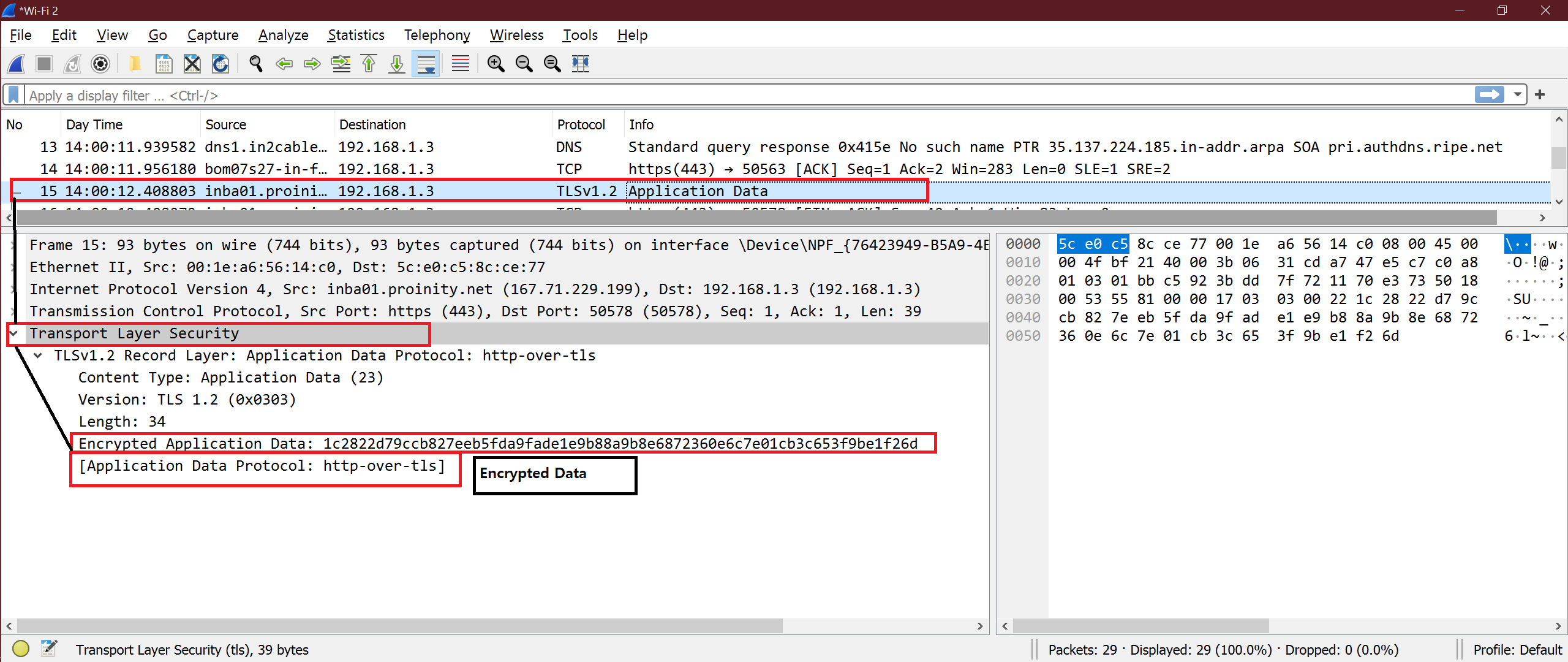

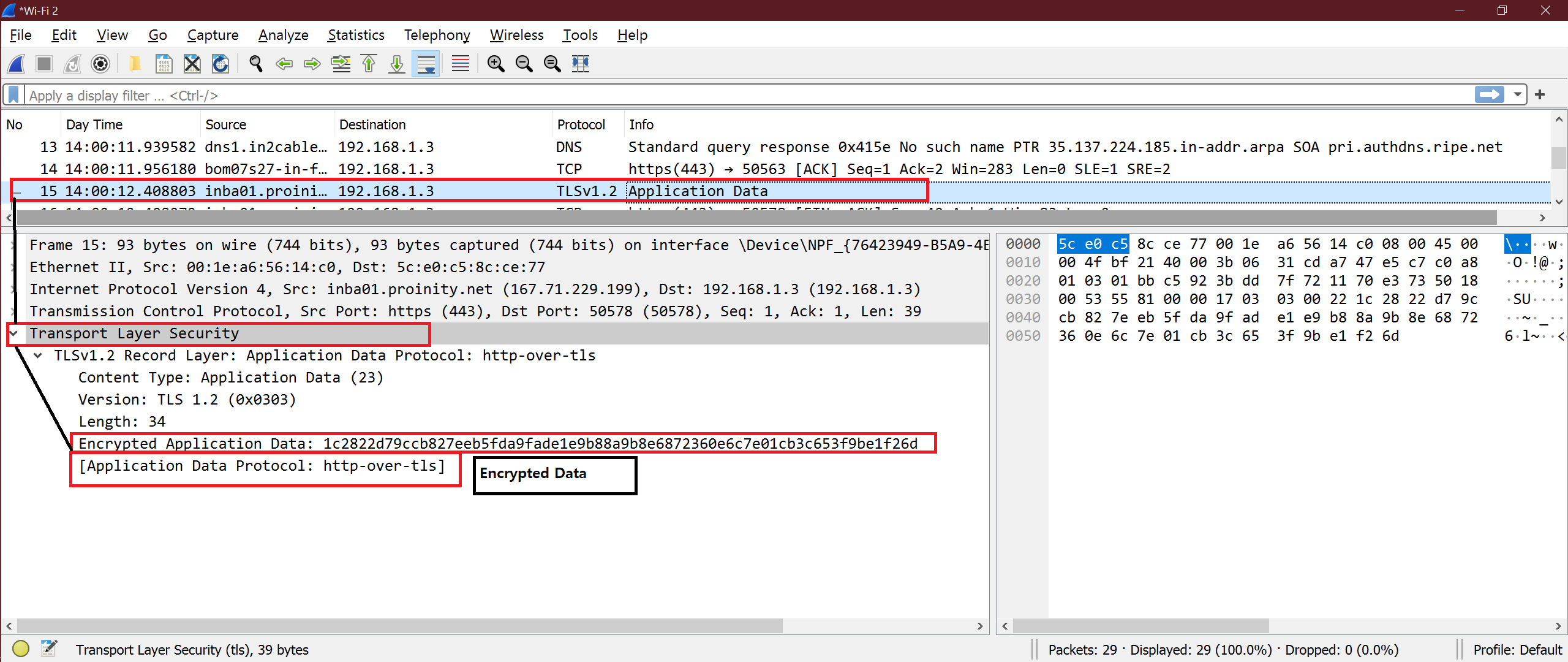

kuvakaappaus HTTPS-tiedoista:

tee Linuxista SSL-paketin kuvaus

Vaihe 1

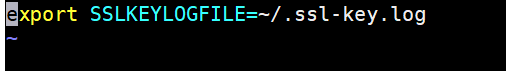

Lisää alle ympäristömuuttuja sisällä .bashrc-tiedosto. Avaa ovi .bashrc-tiedosto ja lisää alla oleva rivi tiedoston loppuun. Tallenna ja sulje tiedosto.

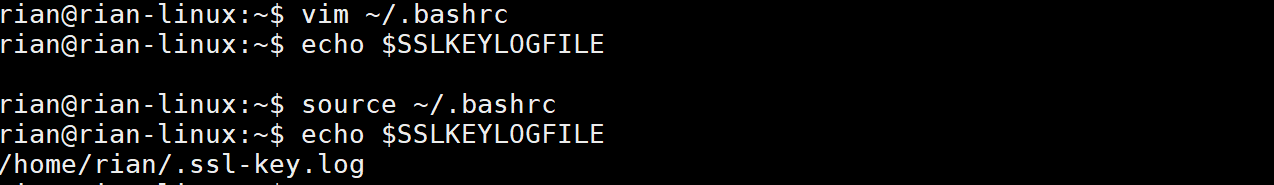

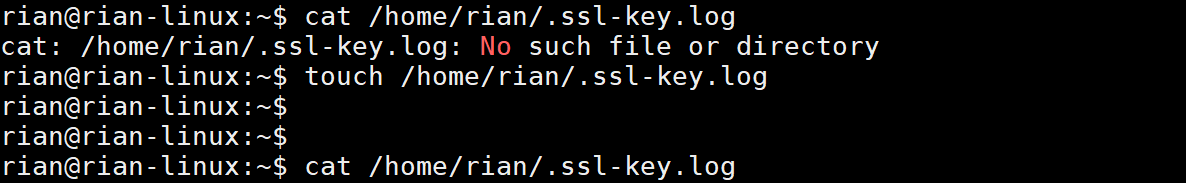

Suorita nyt alla oleva komento saadaksesi sen vaikutuksen.

kokeile nyt alla olevaa komentoa saadaksesi arvon ”sslkeylogfile”

tässä on kuvakaappaus kaikista edellä mainituista vaiheista

vaihe 2

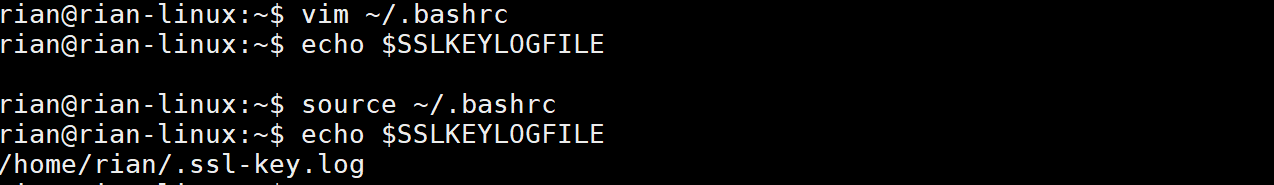

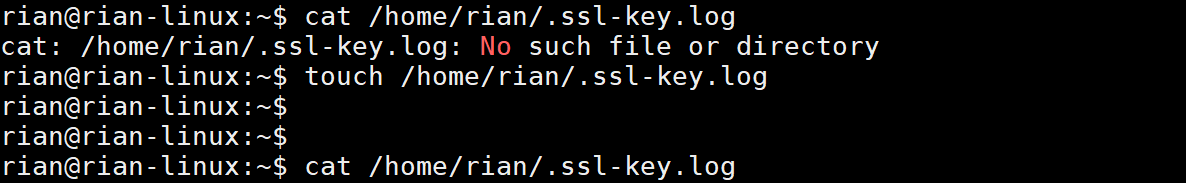

yllä olevaa lokitiedostoa ei ole Linuxissa. Luo yllä oleva lokitiedosto Linuxissa. Käytä alla olevaa komentoa luodaksesi lokitiedoston.

Vaihe 3

Launch default installed Firefox and open any https site like Linuxhint or Upwork.

Tässä olen ottanut ensimmäisen esimerkin upwork.com.

kun Upwork-sivusto on avattu Firefoxissa, tarkista kyseisen lokitiedoston sisältö.

Command:

Jos tiedosto on tyhjä, Firefox ei käytä tätä lokitiedostoa. Sulje Firefox.

seuraa alla olevia komentoja Firefoxin asentamiseksi.

komennot:

sudo apt-get update

sudo apt-get install firefox

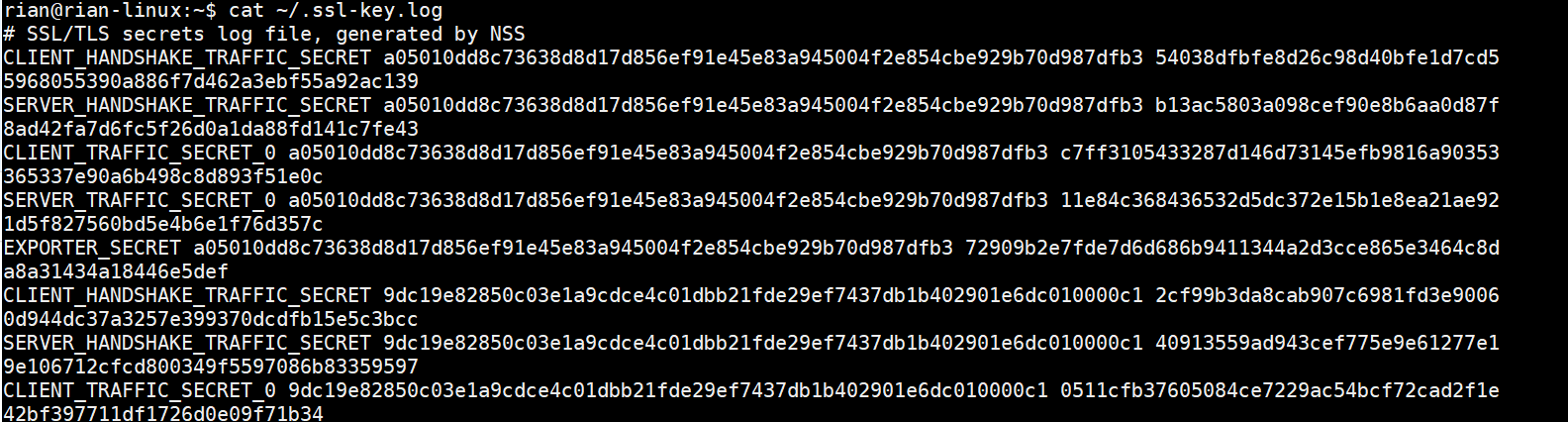

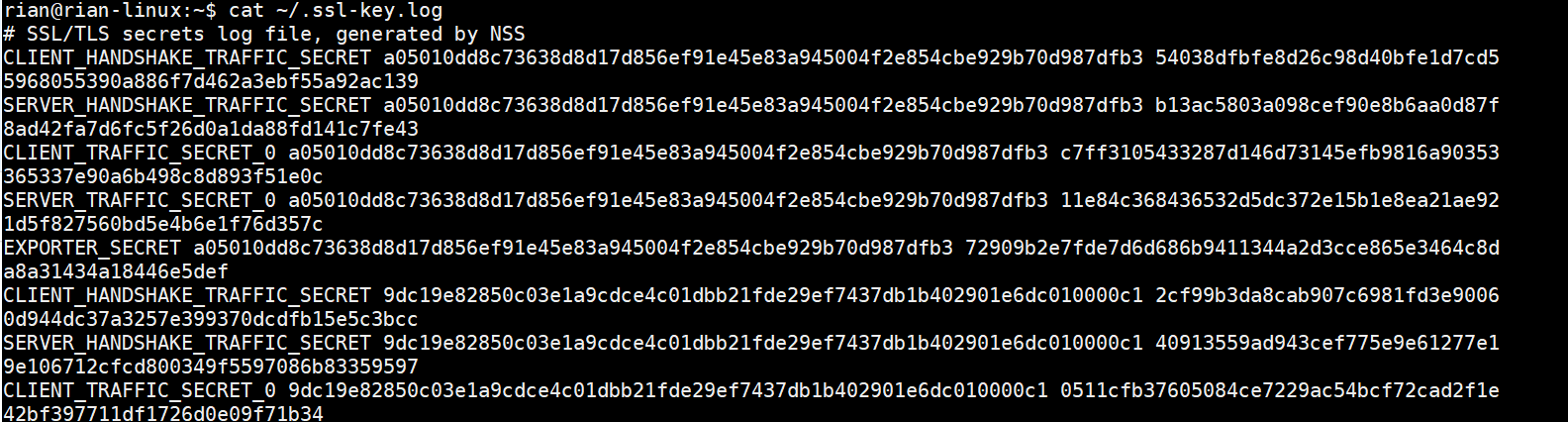

nyt, käynnistä Firefox ja tarkista kyseisen lokitiedoston sisältö

Command:

nyt näemme valtavan informaation, kuten alla olevan kuvakaappauksen. Olemme valmiita.

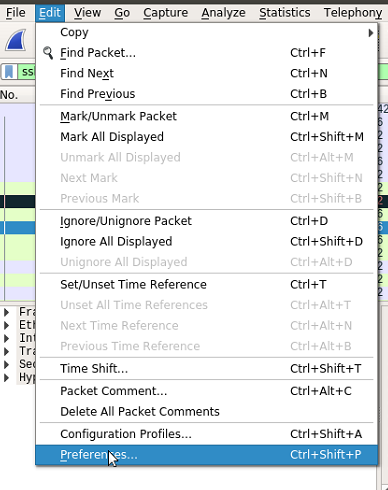

Vaihe 4

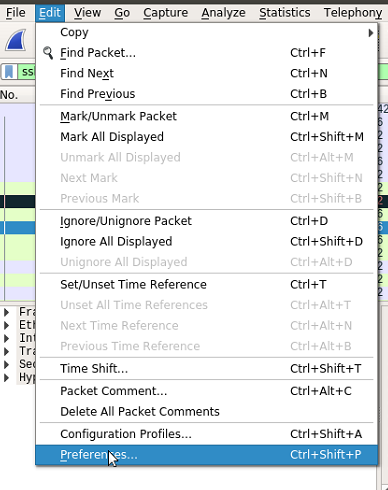

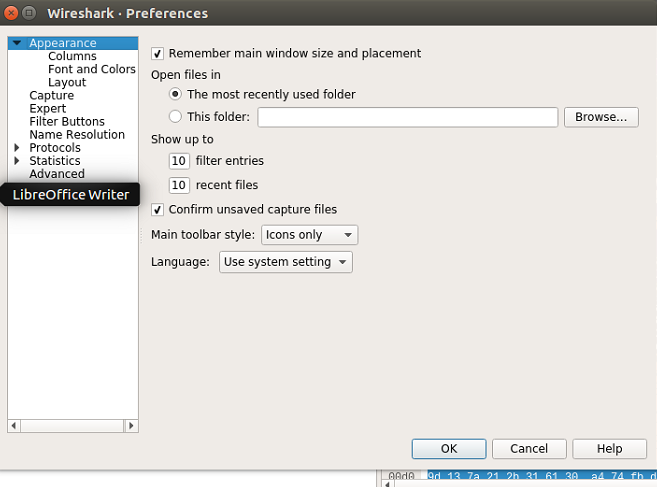

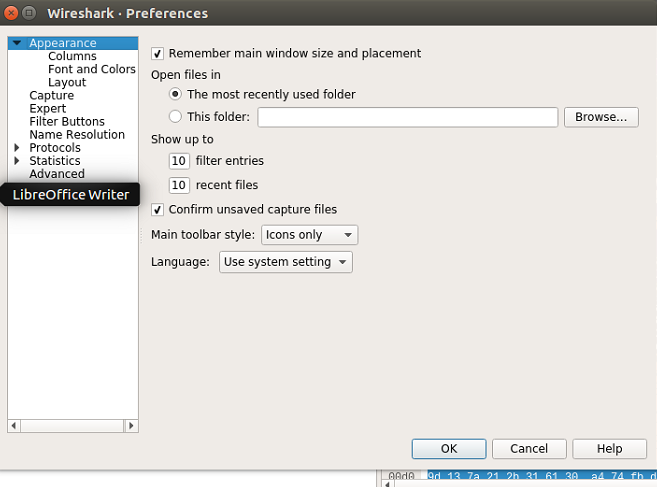

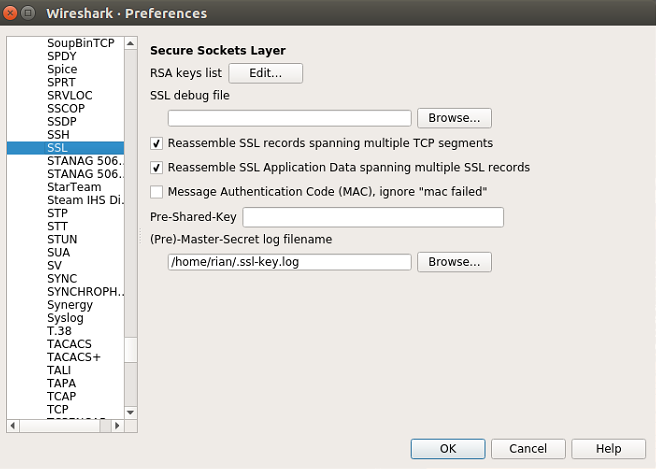

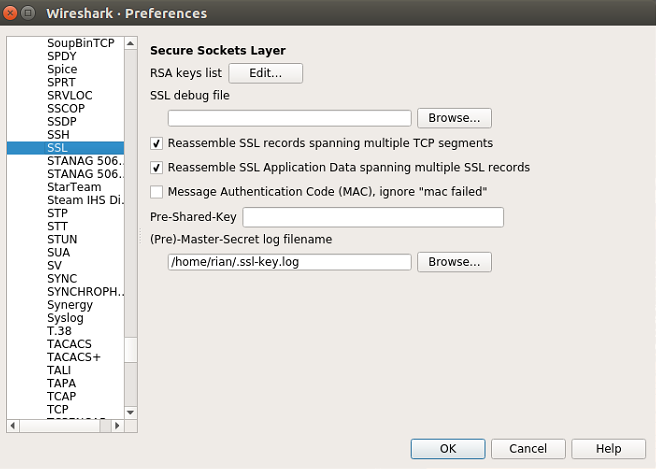

nyt on lisättävä tämä lokitiedosto Wiresharkin sisälle. Seuraa alla olevaa polkua:

Wireshark->Edit->Preferences->Protocol->SSL->”Here provide your master secret log file path”.

Follow the below screenshots for visual understanding.

kun olet tehnyt kaikki nämä asetukset, tee ok ja käynnistä Wireshark vaadituilla rajapinnoilla.

nyt asetus on valmis tarkistamaan SSL-salauksen.

Wireshark-analyysi

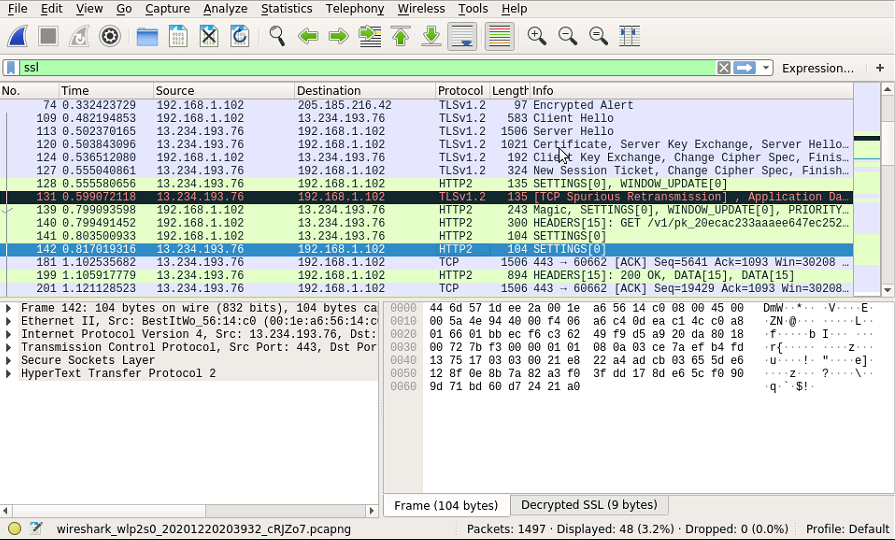

kun Wireshark alkaa kuvata, laita suodatin ”ssl”: ksi siten, että wiresharkissa suodatetaan vain SSL-paketteja.

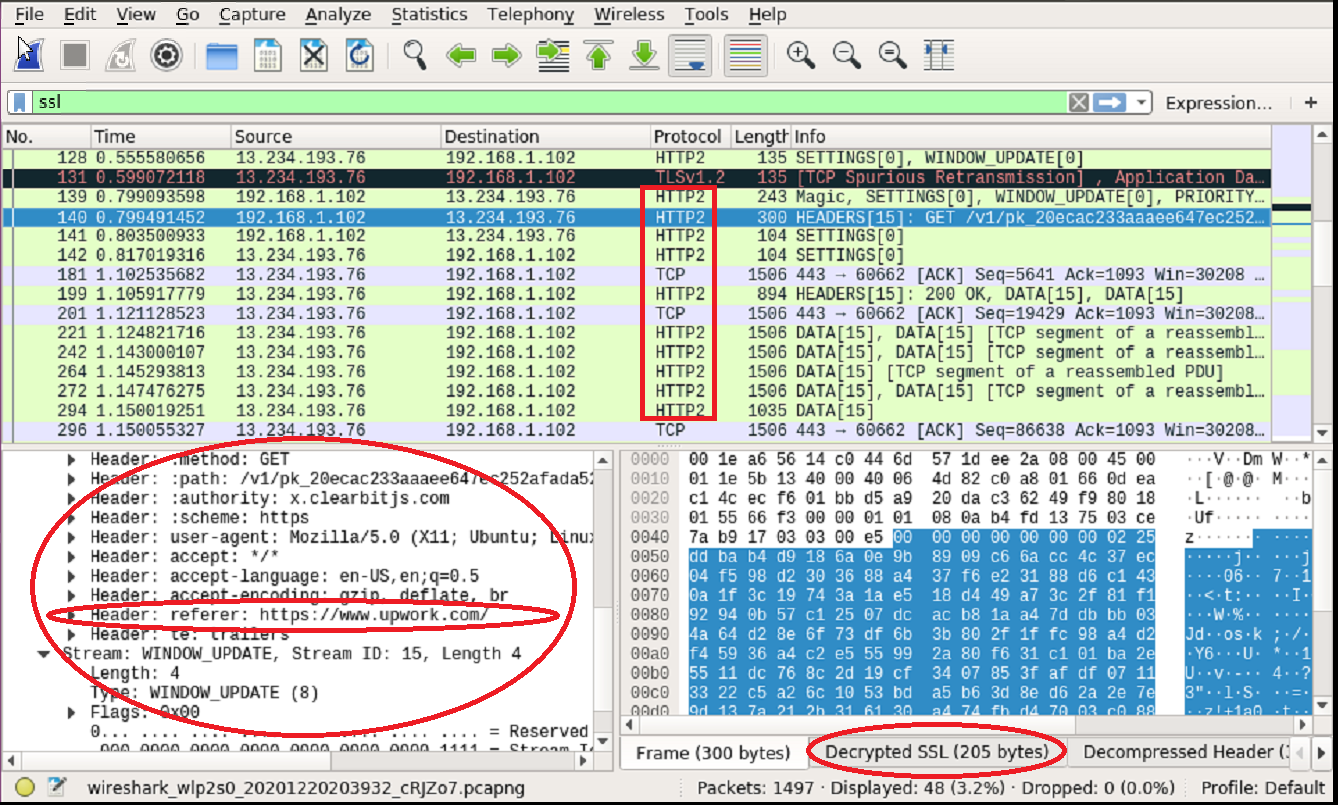

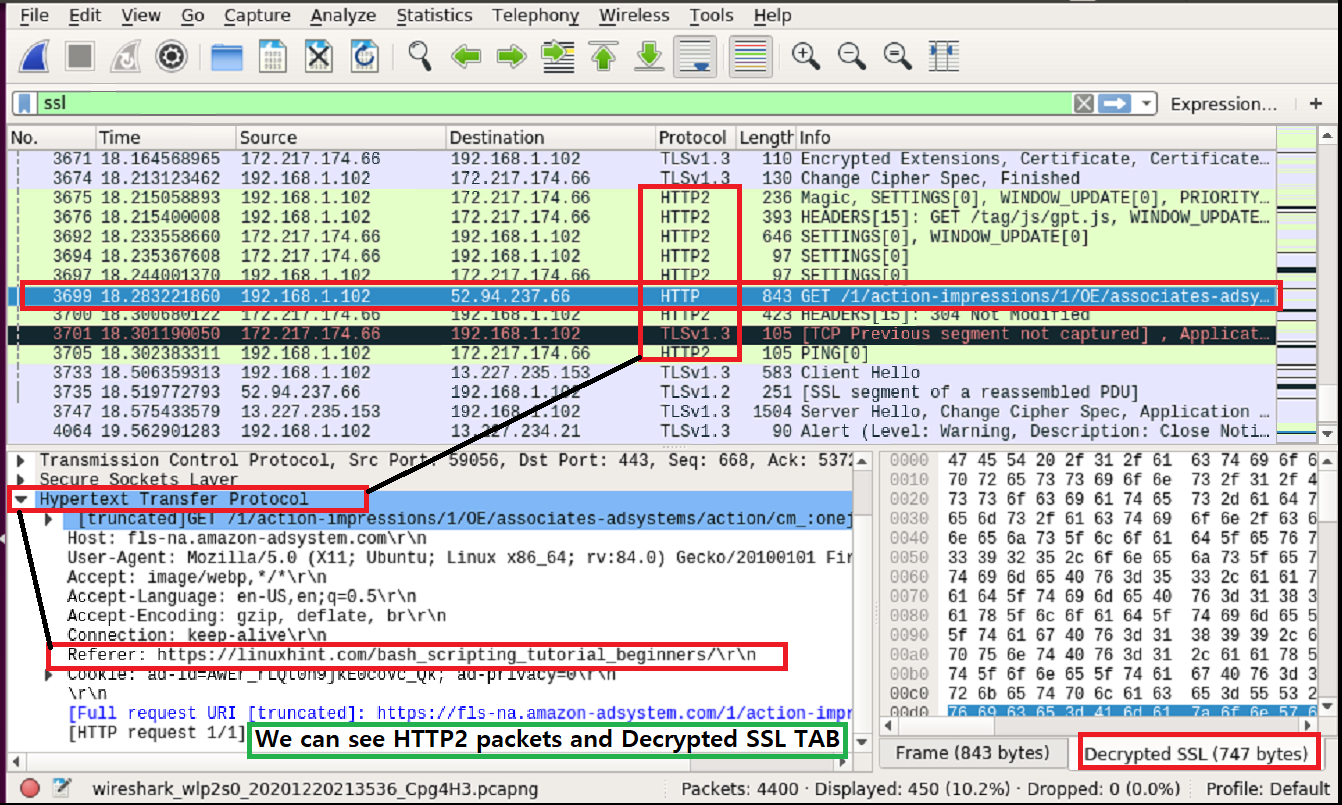

katso alla oleva kuvakaappaus, täällä näemme HTTP2 (HTTPS) on avattu joillekin paketeille, jotka olivat SSL / TLS-salausta ennen.

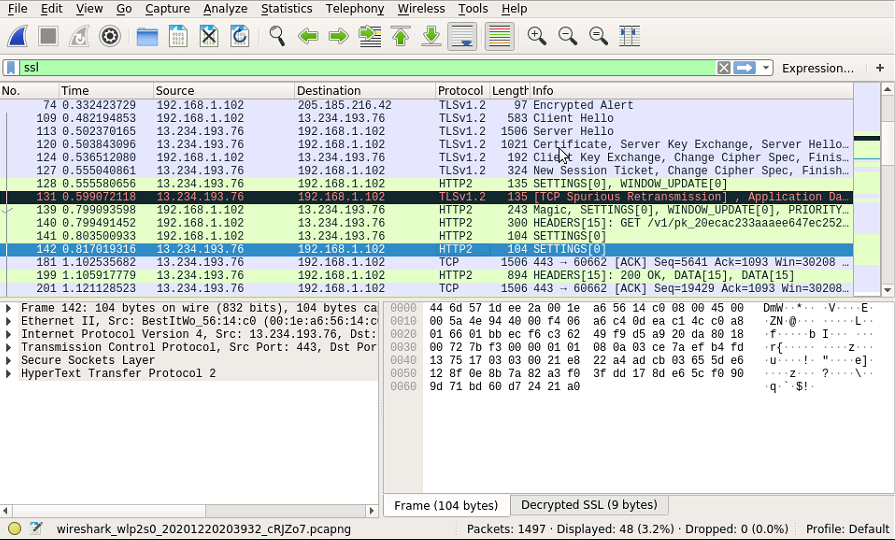

nyt näkyy Wiresharkin ”salattu SSL” – välilehti ja HTTP2-protokollat avataan näkyviin. Katso alla olevasta kuvakaappauksesta viitteitä.

katsotaan erot ”ennen SSL-lokitiedostoa käytössä” ja ”kun SSL-lokitiedosto käytössä” välillä https://linuxhint.com

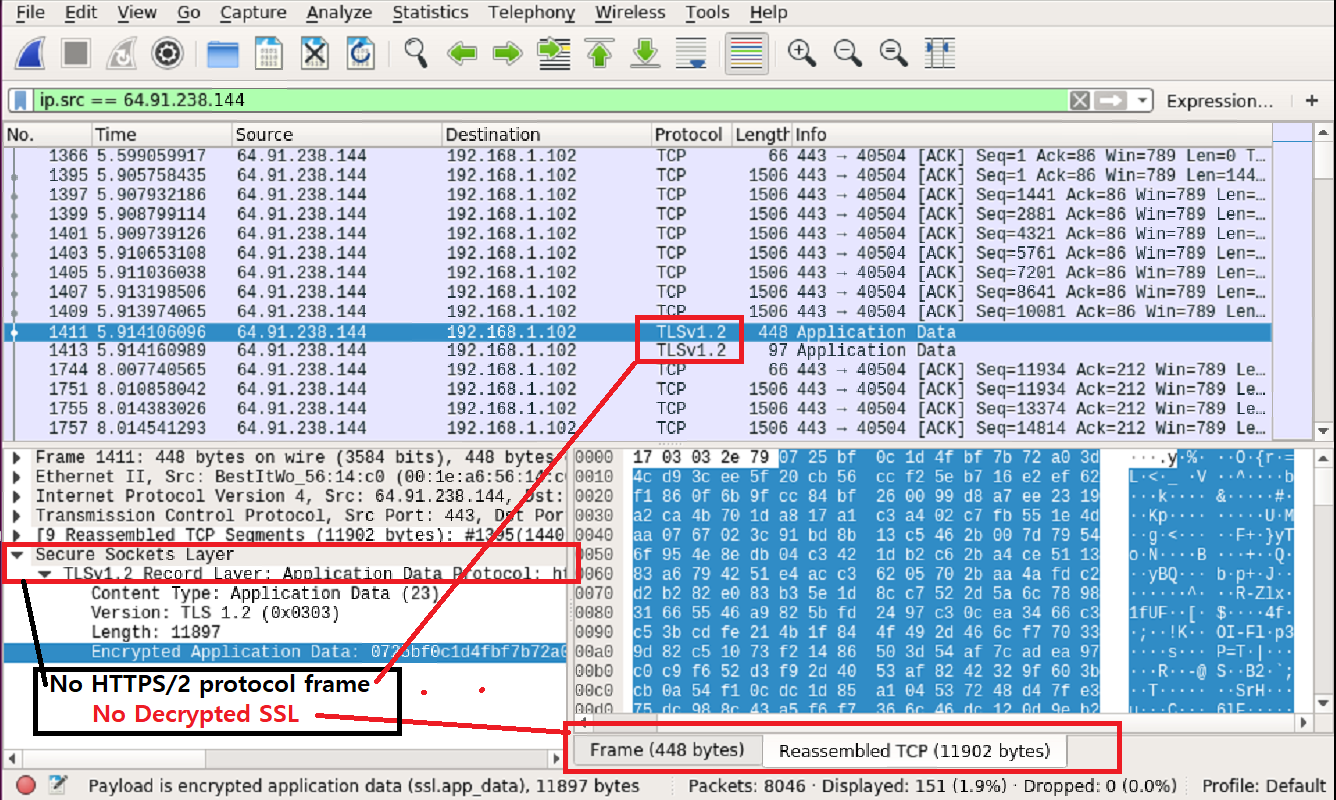

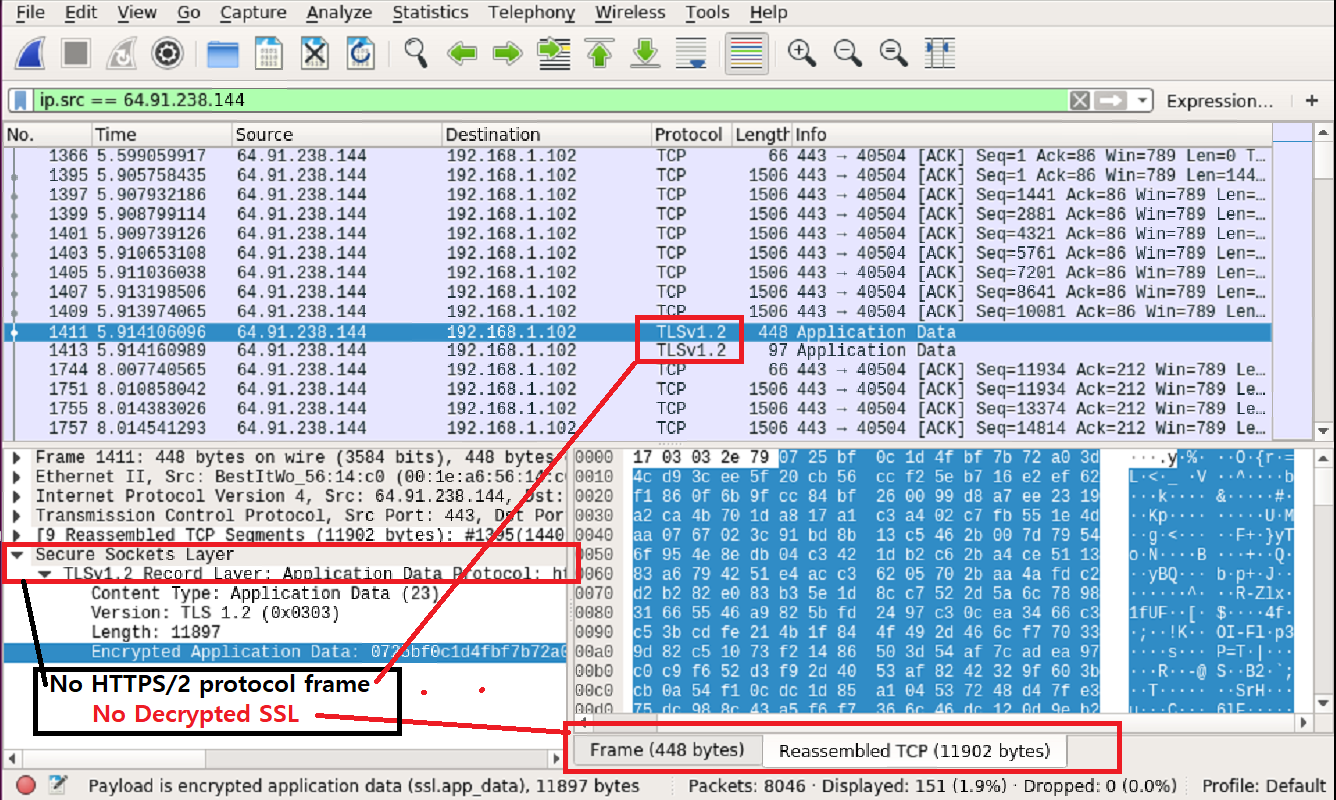

tässä on ruutukaappaus paketeille of linuxhint when ”SSL log was not enabled”

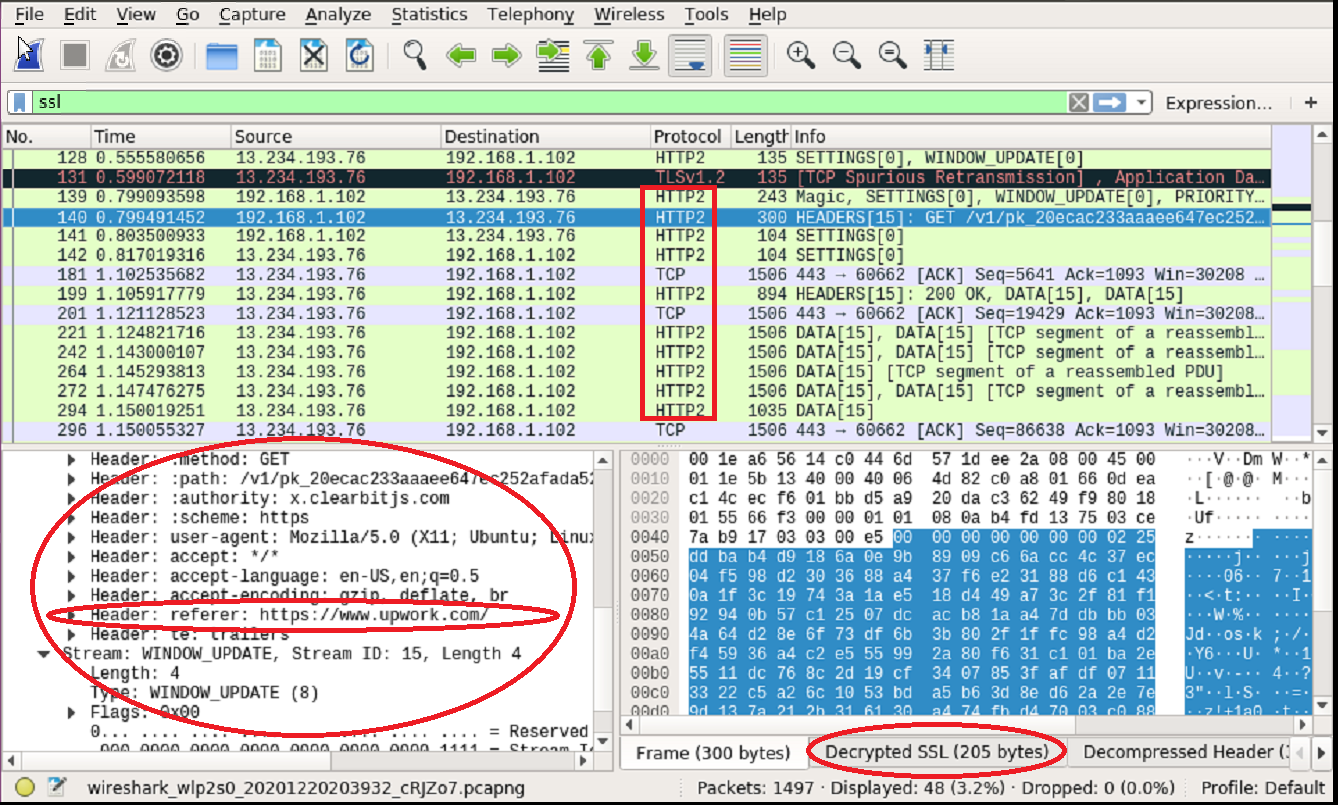

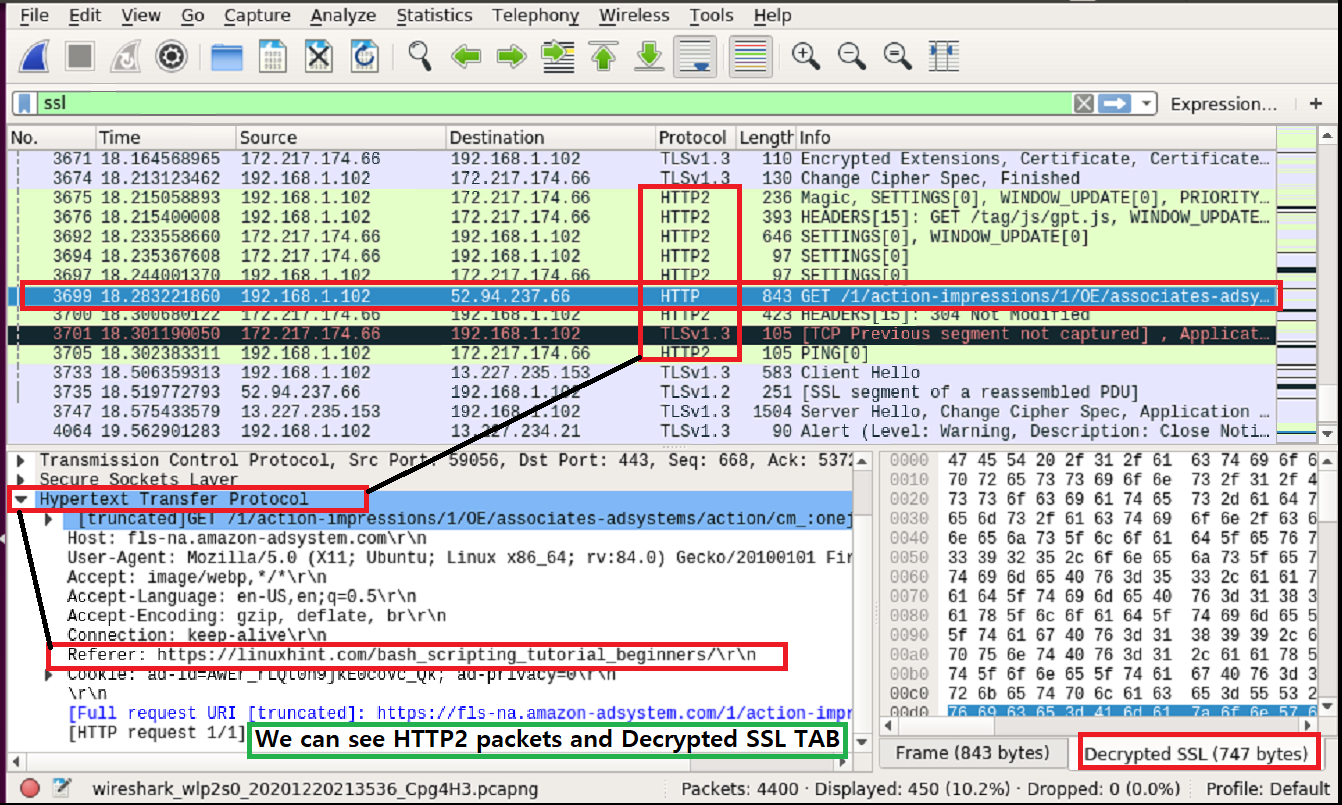

tässä on kuvakaappaus linuxhint-paketeista, kun ”SSL-Loki oli käytössä”

erot näkyvät helposti. Toisessa kuvakaappauksessa näemme selvästi käyttäjän pyytämän URL-osoitteen.

https://linuxhint.com/bash_scripting_tutorial_beginners/\r\n

nyt voimme kokeilla muita sivustoja ja tarkkailla, toimivatko nämä menetelmät vai eivät.

johtopäätös

yllä olevat vaiheet näyttävät, miten Linux asetetaan SSL / TLS-salauksen purkamiseksi. Voimme nähdä, että se toimi hyvin, mutta jotkut paketit ovat edelleen SSL/TLS-salattuja. Kuten aiemmin mainitsin, se ei välttämättä toimi kaikille paketeille tai kokonaan. Silti on hyvä oppia SSL / TLS-salauksen purkamisesta.

Leave a Reply